Informática

Norma 802

INDICE:

Introducción.

Métodos de transmisión en LAN's: Broadland -vs- Baseland.

Señalización Broadland.

Señalización Baseland.

Norma 802: Características generales.

Definición de interconexión de red 802.1 y control de enlaces lógicos 802.2

Ethernet/IEEE 802.3

3.2.1 Funcionamiento de una Ethernet.

3.2.2 El protocolo CSMA/CD.

3.2.3 Colisiones.

3.2.4 Trama y direcciones de Ethernet.

3.2.5 Direcciones Multicast y Broadcast.

3.2.6 Protocolo de subcapa MAC para 802.3.

3.2.7 Protocolos de alto nivel y direcciones Ethernet.

3.2.8 Topología de la señal y sincronizaciones del Medio Físico.

3.2.9 Ampliación de redes.

Token Bus/IEEE 802.4.

3.3.1 Características.

3.3.2 Protocolo de subcapa MAC para 802.4 Token Bus.

IEEE 802.5 / Token Ring.

3.4.1 Conexión Física

3.4.2 Sistema de Prioridad

3.4.3 Mecanismos de Tolerancia a Fallos

3.4.4 Formato de la Trama

3.4.5 Tokens.

3.4.6 Data/Command.

3.5 Características generales desde 802.6 al 802.12

3.5.1 802.6 Red de área metropolitana MAN.

3.5.2 802.7 grupo asesor para técnicas de banda ancha.

3.5.3 802.8 grupo asesor para técnicas de fibra óptica.

3.5.4 802.9 redes integradas para voz, datos y vídeo.

3.5.5 802.10 seguridad de red.

3.5.6 802.11 redes inalámbricas.

3.5.7 802.12 LAN de acceso de prioridad bajo demanda (100VG-AnyLAN).

1. INTRODUCCIÓN.

El objetivo principal de las LAN consiste en conectar entre sí máquinas, ordenadores, permitiéndoles su intercomunicación, además de poder compartir diferentes recursos entre sí. Estas redes tienen tres características muy importantes:

Su campo de acción no es muy grande.

La velocidad de transmisión de los datos es de cuando menos de vario Mbps.

Pertenecen a una sola organización.

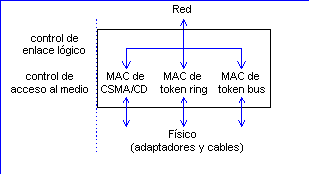

El IEEE ha producido varios estándares para las LAN. Estos estándares, conocidos en conjunto como IEEE 802, incluyen CSMA/CD, token bus, y token ring. Los diferentes estándares difieren en la capa física y en la subcapa de acceso al medio (MAC), pero son compatibles en la capa de enlace de datos. Los estándares IEEE 802 han sido adoptados por el ANSI como estándares nacionales de Estados Unidos, por el NIST como estándares del gobierno de Estados Unidos y por la ISO como estándares internacionales (conocidos como ISO 8802).

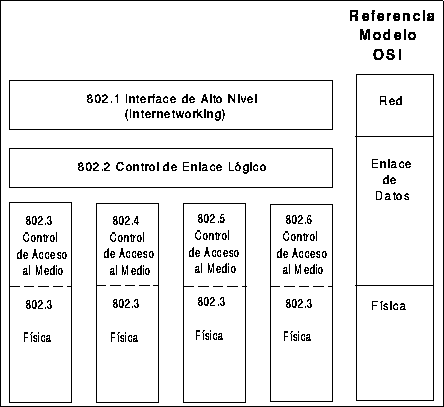

Los estándares se dividen en dos partes, cada una publicada como libro independiente. El estándar 802.1 es una introducción al grupo de estándares y define las primitivas de la interfaz. El estándar 802.2 describe la parte superior de la capa de enlace de datos, que usa el protocolo LLC (Logical Link Control, control de enlace lógico). Las partes 802.3 a 802.5 describen los tres estándares para la LAN, CSMA/CD, token bus y token ring, respectivamente. Cada estándar cubre la capa física y el protocolo de la subcapa MAC. Las tres secciones siguientes cubren estos tres sistemas.

Los comités 802 del IEEE se concentran principalmente en la interfaz física relacionada con los niveles físicos y de enlace de datos del modelo de referencia OSI de la ISO. Los productos que siguen las normas 802 incluyen tarjetas de la interfaz de red, bridges, routers y otros componentes utilizados para crear LAN's de par trenzado y cable coaxial. El nivel de enlace se divide en 2 subniveles MAC y LLC. Son diferentes en la capa física y en la subcapa MAC, pero son compatibles en la subcapa de enlace.

2. Métodos de transmisión en LAN's: Broadband vs. Baseband

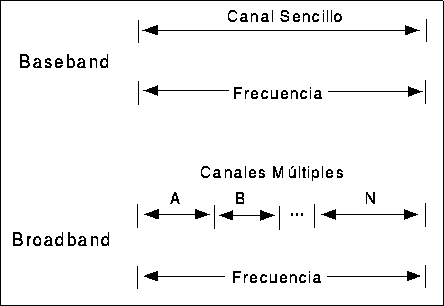

Existen dos métodos de señalización usados por las redes de área local (LAN's). En señalización tipo broadband, el ancho de banda del medio de transmisión se subdivide en subfrecuencias para formar dos o más subcanales, donde en cada subcanal se permite la transferencia de información independientemente de los otros canales. En la señalización tipo baseband, solo se transmite una señal en el medio en un momento dado, es decir se utiliza todo el ancho de banda para un solo canal.

Broadband es más complejo que baseband, porque el canal se subdivide en subfrecuencias para cada canal, con lo que requiere que la información se transmita por medio de la modulación de una señal portadora, y por lo tanto requiere del uso de tipos especiales de módems.

La figura ilustra la diferencia entre la señalización baseband y broadband con respecto a la capacidad del canal.

Debe de enfatizarse que aunque un sistema de cable trenzado puede ser usado para transmitir al mismo tiempo voz y datos, la transmisión de datos es de tipo baseband, ya que un solo canal es usado para los datos. En contraste, en un sistema broadband con cable coaxial puede ser diseñado para transmitir voz y varios subcanales de datos, así como transmisión de faxes y vídeo.

2.1 Señalización Broadband

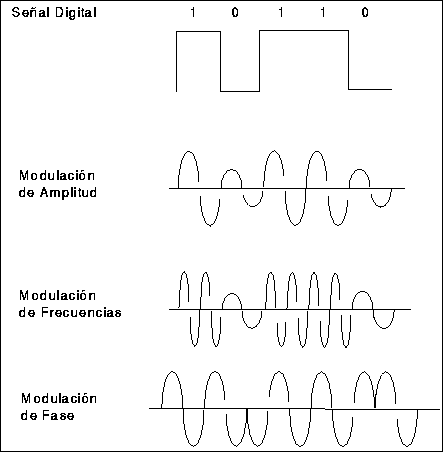

Una red de área local de tipo broadband usa tecnología analógica, en la cual módems de alta frecuencia ponen señales portadoras de más de 4 KHz en el medio de transmisión. Las señales portadoras son modificadas por medio de un proceso llamado modulación, de manera que la información se introduce en la portadora. Otros módems conectados a una LAN de tipo Broadband reconvierten la señal analógica a su formato digital original. Este proceso se conoce como demodulación.

La modulación más común usada en redes broadband es frequency shift keying (FSK), en el cual dos frecuencias diferentes se usan, una para representar un uno binario y otra para representar un cero binario.

Otro método popular de modulación usa una combinación de cambios de amplitud y fase para representar pares de bits. Este método se conoce como amplitude modulation phase shift keying (AM PSK), también se conoce como señalamiento duobinario porque cada señal analógica representa un par de bits digitales.

Debido a que no es económicamente posible diseñar amplificadores con la suficiente potencia para operar señales en ambos sentidos, las LAN's de tipo broadband son unidireccionales. Para proveer comunicación bidireccional, una LAN de este tipo utiliza dos canales, uno para el tráfico de ida y otro para el tráfico de vuelta. Se pueden utilizar dos diferentes frecuencias, o usar un cable dual.

2.2 Señalización Baseband

Las redes de este tipo utilizan señalización digital para enviar información, en contraste con las redes broadband que utilizan señalización analógica.

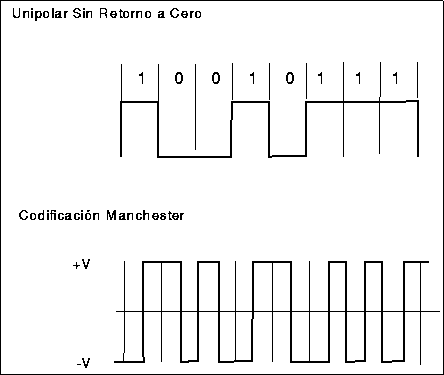

En la señalización digital se usa un voltaje positivo para indicar un uno binario y la ausencia de voltaje para indicar un cero. Si se tienen dos unos seguidos o dos ceros seguidos, el voltaje permanece donde mismo. Este método se conoce como unipolar sin regreso a cero (unipolar non-return to zero, NRZ).

Este método es fácil de implementar, pero su uso para transmisión tiene algunas desventajas. Una de las más notables es determinar donde comienza y donde termina un bit. Para resolverlo se requiere de una sincronización entre el receptor y el transmisor, lo cual puede ser relativamente costoso.

Para resolver este problema, las redes baseband utilizan codificación Manchester o Manchester Diferencial. En la codificación Manchester a diferencia del método anterior, se utiliza la misma cantidad de voltaje para representar un uno o un cero. A la mitad de la transmisión de un bit siempre ocurre una transición de voltaje. Para representar un uno, la transición es hacia arriba: se pasa de voltaje cero a voltaje positivo. Para representar un cero la transición es hacia abajo: se pasa de un voltaje positivo a un voltaje cero. Debido a que la transición siempre aparece a la mitad de un bit, es fácil recuperar o conocer la frecuencia a la que se está transmitiendo.

En la codificación Manchester Diferencial, al igual que en Manchester, siempre existe una transición a la mitad del bit, sólo que en este método un cero o un uno se representa por la presencia o ausencia de una transición al principio de cada periodo. La transición a la mitad de un bit se presenta para sincronizar al transmisor y al receptor.

Ethernet provee a los usuarios no solo con diferentes topologías, sino también con diferentes métodos de señalización. Aunque la mayoría de las redes Ethernet usan baseband también existe una red Ethernet que utiliza la señalización broadband.

3. NORMA 802: Características generales.

La norma 802 creada por el IEEE está compuesta de las siguientes normas:

-

802.1 da una introducción al conjunto de normas y define las primitivas de interfaz, para interconexión de redes.

-

802.2 describe la parte superior de la capa de enlace que utiliza el protocolo LLC.

-

802.3 describe la norma CSMA/CD.

-

802.4 describe la norma token bus.

-

802.5 describe la norma token ring.

-

802.6 red de área metropolitana MAN.

-

802.7 grupo asesor para técnicas de banda ancha.

-

802.8 grupo asesor para técnicas de fibra óptica.

-

802.9 redes integradas para voz y datos.

-

802.10 seguridad de red.

-

802.11 redes inalámbricas.

-

802.12 LAN de acceso de prioridad bajo demanda (100VG-Any LAN).

3.1 Definición de interconexión de red 802.1 y control de enlaces lógicos 802.2

El IEEE 802.1 define la relación entre las normas 802 del IEEE y el modelo de referencia de la OSI.. Este comité establece que las direcciones de las estaciones de la LAN sean de 48 bits para todas las normas 802, para que cada adaptador tenga una única dirección.

El control de enlaces lógicos 802.2 define el protocolo que asegura que los datos de transmiten de forma fiable a través del enlace de comunicaciones LLC (Logical Link Control, Control de Enlaces Lógicos). En los bridges estos dos subniveles se utilizan como un mecanismo modular de conmutación.

Un marco o frame que llega a una red ethernet y se destina a una red token ring, se le desmonta su cabecera o header de frame ethernet y se empaqueta con un header de token ring.

El LLC suministra los siguientes servicios:

-

Servicio orientado a la conexión en el cual se establece una sesión con un destino y se libera cuando se completa la transferencia de datos.

-

Servicios orientados a la conexión con reconocimiento parecido al anterior, en el cual se confirma la recepción de los paquetes.

-

Servicio sin reconocimiento no orientado a la conexión en el cual no se establece una conexión ni se confirma su recepción.

3.2 Ethernet / IEEE 802.3

Ethernet fue inventada en el Xerox Palo Alto Research Center en los 70s por el Dr. Robert M. Metcalfe. Fue diseñada para soportar búsqueda en la "oficina del futuro," que incluía una de las primeras estaciones de trabajo personal del mundo, la Xerox Alto. El primer sistema Ethernet funcionaba aproximadamente a 3-Mbps y era conocido como "Ethernet experimental." Las especificaciones formales para Ethernet fueron publicadas en 1980 por un consorcio de fabricantes que crearon el estándar DEC-Intel-Xerox (DIX). Este impulso convirtió el Ethernet experimental en un sistema abierto y de calidad que opera

a 10-Mbps. La tecnología Ethernet fue adoptada después como estándar por el comité de estándares LAN del Instituto de Ingenieros Eléctricos y Electrónicos (Institute of Electrical and Electronics Engineers ) con la norma IEEE 802.

El estándar IEEE fue publicado por primera vez en 1985, bajo el título "IEEE 802.3 Carrier Sense Multiple Access with Collision Detection (CSMA/CD) Access Method and Physical Layer Specifications." (IEEE 802.3 Portadora de Acceso Múltiple con Detección de Colisiones (CSMA/CD) Método de Acceso y Especificaciones Físicas). El estándar IEEE ha sido adoptado desde entonces por el International Organization for Standardization (ISO), lo que lo convierte en un estándar a escala mundial.

El estándar IEEE proporciona un sistema "tipo Ethernet" basado en el estándar original DIX . Todos los equipos Ethernet desde 1985 se construyen de acuerdo al estándar IEEE 802.3 Para ser exactos, deberíamos referirnos a Ethernet como "IEEE 802.3 CSMA/CD". De cualquier modo la mayor parte del mundo todavía lo conoce por su nombre original de Ethernet, y por eso continuaremos llamándolo de ese modo.

El estándar 802.3 es periódicamente puesto al día para incluir la nueva tecnología. Desde 1985 el estándar ha crecido para incluir los nuevos medios para el sistema Ethernet de 10-Mbps (p.e. par trenzado), así como las últimas especificaciones para el 100-Mbps Fast Ethernet.

El sistema Ethernet consta de tres elementos básicos:

El medio físico usado para transportar las señales Ethernet entre computadores.

Una serie de reglas de control de acceso al medio incluidas en el interface que permite múltiples computadores regular su acceso al medio de forma equitativa.

Una trama Ethernet que consiste en una serie estandarizada de bits usados para transportar los datos en el sistema.

3.2.1 Funcionamiento de Ethernet.

Cada terminal equipado con Ethernet, también llamado estación, opera independientemente de todas las otras estaciones de la red: no hay un controlador central. Todas las estaciones conectadas a una red Ethernet están conectadas a un medio compartido. En Ethernet las señales se transmiten en serie, un bit cada instante, por el canal compartido, a todas las estaciones conectadas. Para mandar datos una estación lo primero que hace es escuchar el canal, y cuando el canal esta vacío, la estación transmite sus datos en forma de trama Ethernet, o paquete.

Después de cada transmisión, todas las estaciones de la red tienen las mismas posibilidades de ser las siguientes en transmitir. Esto asegura que el acceso al medio sea fácil, y que ninguna estación pueda bloquear a las demás. El acceso al medio es determinado por el control de acceso al medio (MAC), que es un mecanismo contenido en el interface Ethernet de cada estación. El mecanismo del MAC se basa en un sistema llamado Acceso Múltiple Sin Portadora con Detección de Colisiones (CSMA/CD).

3.2.1 El protocolo CSMA/CD

El protocolo CSMA/CD funciona de algún modo como una conversación en una habitación oscura. Todo el mundo escucha hasta que se produce un periodo de silencio, antes de hablar (Sin Portadora). Una vez que hay silencio, todo el mundo tiene las mismas oportunidades de decir algo (Acceso Múltiple). Si dos personas empiezan a hablar al mismo tiempo, se dan cuenta de ello y dejan de hablar (Detección de Colisiones.)

En términos de Ethernet, cada interface debe esperar hasta que no haya ninguna señal en el canal, entonces puede empezar a transmitir. Si algún otro interface esta transmitiendo habrá una señal en el canal, a la cual se llama portadora. Todos los otros interfaces deben esperar hasta que la portadora cese antes de intentar transmitir, este proceso es llamado Sin Portadora.

Todos los interfaces Ethernet tienen las mismas posibilidades de mandar tramas a la red. Ninguno tiene una prioridad mayor que los demás, y reina la democracia. Esto es lo que significa Acceso Múltiple. Como la señal tarda un tiempo finito en viajar de un extremo al otro de un segmento Ethernet, los primeros bits de una trama no llegan simultáneamente a todas las partes de la red. Así pues, es posible que dos interfaces escuchen que el canal esta vacío y comiencen a transmitir sus tramas simultáneamente. Cuando esto ocurre, El sistema Ethernet tiene un modo de detectar la "colisión" de las señales e interrumpir la transmisión y reenviar las tramas. A esto se le llama Detección de Colisiones.

El protocolo CSMA/CD esta diseñado para permitir un fácil acceso al medio compartido, con lo que todas las estaciones tienen oportunidad de usar la red. Después de cada transmisión todas las estaciones usan el protocolo CSMA/CD para determinar cual es la siguiente en usar el canal.

3.2.3 Colisiones

Si más de una estación comienza a transmitir en el canal Ethernet al mismo tiempo las señales colisionan. Esto es notificado a las estaciones, que inmediatamente reestructuran sus transmisiones usando un algoritmo especialmente diseñado. Como parte de este algoritmo, cada una de las estaciones involucradas elige un intervalo de tiempo aleatorio para volver a intentar retransmitir la trama, lo que impide que todas vuelvan a intentarlo al mismo tiempo.

La palabra colisión no debe interpretarse como algo malo, no es un fallo de la red, se trata de algo absolutamente normal y esperado en una red Ethernet, e indica simplemente que el protocolo CSMA/CD funciona como es debido. Cuantas mas estaciones se añaden a una red Ethernet, y cuanto mas se incrementa el trafico en la red, ocurrirán mas colisiones como parte del funcionamiento normal de Ethernet.

El diseño del sistema asegura que la mayoría de colisiones en una red Ethernet que no este sobrecargada, serán resueltas en microsegundos, (millonésimas de segundo). Una colisión normal no supone perdida de datos. En caso de colisión el interface Ethernet espera durante un numero de microsegundos, y después retransmite los datos.

En redes con trafico denso pueden darse múltiples colisiones para los intentos de transmisión de una trama dada. Esto también es normal. Si se da esta situación, las estaciones involucradas eligen aleatoriamente tiempos cada vez mayores para intentar la retransmisión.

Solo tras 16 colisiones consecutivas para los intentos de transmisión de una misma trama, esta será descartada por el interface. Esto solo puede ocurrir si el canal esta sobrecargado por un periodo muy largo, o si esta dañado en alguna parte.

3.2.4 Trama y Direcciones de Ethernet

El corazón del sistema Ethernet es la trama Ethernet, que es usada para transmitir datos entre las estaciones. La trama consiste en una serie de bits organizados en distintos campos. Estos campos incluyen campos de direcciones, un campo de datos de tamaño variable que contiene entre 46 y 1.500 bytes de datos, y un campo de control de errores que se usa para comprobar si la trama ha llegado intacta.

Los primeros dos campos contienen direcciones de 48 bits, llamadas dirección destino y fuente. El IEEE controla la asignación de esas direcciones administrando una parte de cada campo de dirección. El IEEE hace esto proporcionando identificadores de 24 bits llamados "Identificadores Unicos Organizados" (OUIs), de modo que se asigna un identificador de 24 bits único a

cada organización que desea fabricar interfaces Ethernet. Después la organización, crea direcciones de 48 bits usando el OUI asignado como los primeros 24 bits de cada dirección. Esta dirección de 48 bits es conocida como dirección física, dirección hardware, o dirección MAC.

A cada interface Ethernet fabricado, se le preasigna una dirección de 48 bits única, lo que simplifica enormemente la conexión y funcionamiento de la red.

Cuando una trama Ethernet es enviada al medio, cada interface Ethernet comprueba el primer campo de 48 bits de la trama, que contiene la dirección de destino. El interface compara esta dirección con la suya. Si es igual, el interface leerá toda la trama. Los demás interfaces dejaran de leer la trama cuando vean que la dirección de destino no es la suya.

3.2.5 Direcciones Multicast y Broadcast.

Una dirección multicast permite que una trama Ethernet sea recibida por un grupo de estaciones. El software de red puede hacer que el interface de una estación reconozca una dirección multicast concreta. Esto hace posible que un grupo de estaciones tenga asignadas una misma dirección multicast. Una trama enviada a la dirección multicast asignada al grupo, será recibida por todas la estaciones del mismo.

También hay un caso especial de dirección multicast conocida como dirección broadcast, que tiene los 48 bits a unos. Todos los interfaces Ethernet que vean una trama con esta dirección de destino leerán la trama.

3.2.6 Protocolo de subcapa MAC para 802.3.

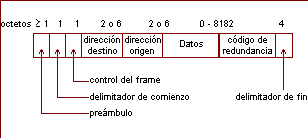

La estructura del marco para un 802.3 es;

La cabecera de 7 octetos contiene el patrón 10101010 en cada octeto, generándose un pulso cuadrado de 10 MHz durante 5,6 ms, permitiendo que el reloj del receptor se sincronice con el del transmisor. El octeto de inicio del marco contiene el patrón 10101011 para denotar el inicio del mismo. En el campo de dirección de destino, el primer bit (el 47) es 0 a menos que indique que es dirección de grupo, en cuyo caso el bit es un 1. Las direcciones de grupo autorizan a múltiples estaciones a recibir el mensaje. Con todos los bits del destino en 1 se pretende una difusión completa, o transmisión promiscua, incluyendo los bridges.

El bit 46 se emplea para distinguir las direcciones locales de las de naturaleza global. Las direcciones locales son asignadas por el administrador de red en cuanto las globales son asignadas por el IEEE para que no exista ningún duplicado en todo el mundo.

Se espera que con 46 (48-2) bits, aproximadamente 7 x 1013 direcciones, no se produzcan duplicados, siendo problema de la capa de red el cómo encontrar la estación direccionada. El campo de datos puede tener entre 0 y 1.500 octetos.

Se establece que un marco tiene como mínimo 64 octetos, por lo cual si un campo de datos es igual a cero, se utilizará el campo de relleno para mantener el mínimo de 64 octetos. Los 4 últimos octetos son para el código de redundancia cíclica o CRC de 32 bits calculado por el tx y verificado por el rx; aceptándose el marco si hay coincidencia entre el CRC recibido y el calculado. El CSMA/CD no proporciona asentimiento, por lo que es necesario enviar un nuevo marco de confirmación desde el destino al origen.

3.2.7 Protocolos de alto nivel y direcciones Ethernet

Los computadores conectados mediante Ethernet pueden enviar datos de aplicaciones a otros utilizando software de protocolos de alto nivel, como el protocolo TCP/IP utilizado en Internet. Los paquetes del protocolo de alto nivel son transportados entre las computadoras en el campo de datos de las tramas Ethernet.

El sistema de transporte de datos en los protocolos de alto nivel y el sistema Ethernet son entidades independientes que colaborar para el reparto de los datos entre los computadores. Los protocolos de alto nivel tienen su propio sistema de direccionamiento, como las direcciones de 32 bits utilizadas en la versión actual de IP.

3.2.8 Topología de la señal y Sincronización del Medio Físico

La topología de la señal de Ethernet es también conocida como una topología lógica, para distinguirla del actual disposición física de los medios de comunicación de cables. La topología lógica de Ethernet proporciona un canal (o bus) que transporta las señales Ethernet a todas las estaciones.

Los segmentos de Múltiple Ethernet pueden ser unidos todos juntos para crear una gran Ethernet LAN utilizando una señal amplificada y un repetidor. A través del uso de repetidores, un sistema Ethernet de múltiples segmentos puede crecer como un non-rooted branching tree. Esto significa que cada segmento es una rama individual del sistema completo de señales.

La noción de árbol tree es solo un nombre formal para los sistemas como este, y el típico diseño de red de trabajo es mas complejo que una simple concatenación de segmentos. En segmentos de comunicación que soportan múltiples conexiones, como el coaxial Ethernet, se pueden instalar repetidores y conectarlos a otros en cualquier punto del segmento. Otros tipos de segmentos conocidos como segmentos de enlace solo pueden conectarse en sus finales.

No rooted significa que el resultado de la conexión de varios segmentos puede crecer en cualquier dirección, y no tiene un segmento raíz especifico. Lo mas importante es que los segmentos nunca deben estar conectados en forma de loop, formando un bucle. Cada segmento del sistema debe tener dos finales, ya que sino el sistema Ethernet no trabajaría correctamente.

La figura muestra varios segmentos unidos mediante repetidores y conectados a las estaciones. Una señal enviada por alguna estación viajara a través del segmento de dicha estación y será repetida a todos los demás segmentos.

3.2.9 Ampliación de redes Ethernet con concentradores hubs.

Ethernet fue diseñado para ser fácilmente expandible. Para ayudar a extender los sistemas Ethernet, se venden dispositivos que proporcionan múltiples puertos Ethernet. Estos dispositivos son conocidos como concentradores (hubs).

Hay dos grandes tipos de concentradores: repeater hubs (hubs repetidores) y switching hubs (hubs conmutadores). Como hemos visto cada puerto del concentrador repetidor enlaza diferentes segmentos Ethernet para crear redes mayores que operan como una única red.

El switching hub enlaza diferentes segmentos Ethernet que siguen operando por separado.

3.3. IEEE 802.4 Token Bus (paso de testigo en bus)

Físicamente es un cable lineal, al cual se conectan las estaciones. Estas, lógicamente están organizadas en un anillo, en el que cada una de las estaciones conoce la dirección de la estación ubicada a su "izquierda" y "derecha".

El orden físico en el que se encuentran conectadas las estaciones al cable no es importante. Cada estación recibe todas las tramas descartando las que no le

están dirigidas. El paso de testigo es enviar la trama de testigo al vecino lógico en el anillo, independientemente del lugar físico donde se encuentre

la estación en el cable.

3.3.1 Características.

El tipo de cable que se utiliza es coaxial de banda ancha de 75 ohm. Si el sistema usa un solo cable, la señal se divide en dos frecuencias, la frecuencia de transmisión y la frecuencia de recepción.

El tipo de topología es de tipo bus, como indica el nombre, con acceso al medio por paso de testigo.

El control de acceso al medio lo realiza de la siguiente forma: La transmisión se hace siguiendo una prioridad, que puede ser 0,2,4 ó 6, siendo el 0 la prioridad más baja y el 6 la más alta.

Cuando el anillo lógico se inicia la estación que tiene el número mayor es la que puede enviar la primera trama, después de que ésta lo hizo pasa la autorización a su vecino inmediato, mediante una trama de control llamada testigo para que éste a su vez pueda transmitir información.

El testigo se propaga alrededor del anillo lógico, de tal forma que sólo su poseedor esté autorizado para transmitir tramas. Como solamente una estación puede tener el testigo a la vez, no hay posibilidad de colisiones.

Cada vez que una estación adquiere el testigo, puede transmitir tramas durante cierto tiempo, controlado por un temporizador, después pasará el testigo en el orden establecido. Si una estación no tiene información que transmitir, pasará el testigo inmediatamente después de recibirlo.

Realiza modulación analógica: es la forma de representar estados de 0, 1 o inactivo en el cable, además de otros tres símbolos que se utilizan para el control de la red. Hay tres tipos permitidos: Modulación por desplazamiento de frecuencia de fase continua; Modulación por desplazamiento de frecuencia de fase coherente; Modulación por desplazamiento de fase modulada con amplitud multinivel binaria. La velocidad de transmisión se sitúa entorno a 1,5 y 10 Mbit/s.

3.3.2 Protocolo de subcapa MAC para 802.4 token bus

Al iniciar el anillo, las estaciones se le introducen en forma ordenada, de acuerdo con la dirección de la estación, desde la más alta a la más baja. El testigo se pasa también desde la más alta a la más baja. Para transmitir, la estación debe adquirir el testigo, el cual es usado durante un cierto tiempo, para después pasar el testigo en el orden adquirido. Si una estación no tiene información para transmitir, entregará el testigo inmediatamente después de recibirlo. La estructura del frame para un 802.4 es:

El preámbulo es utilizado para sincronizar el reloj del receptor. Los campos correspondientes a los delimitadores de comienzo y fin del frame contienen una codificación analógica de símbolos diferentes al 0 y 1, por lo que no pueden aparecer accidentalmente en el campo de datos.

3.4 IEEE 802.5 o Token Ring

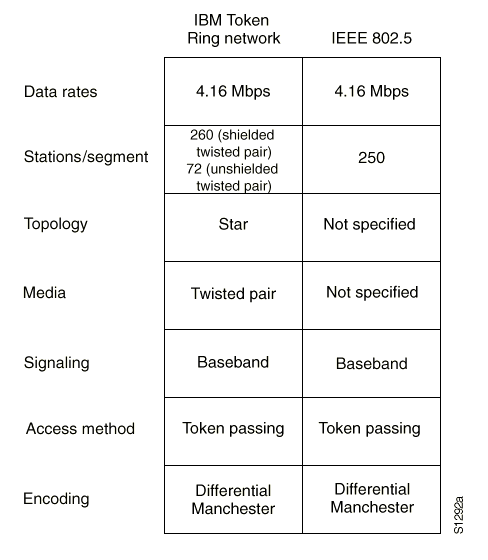

La red Token Ring fue desarrollada originalmente por IBM en los años 70 y continúa siendo la red de área local primaria de dicha empresa y la segunda en importancia después de la especificación IEEE 802.3. La especificación IEEE 802.5 es casi idéntica y completamente compatible con la red Token Ring IBM. El término Token Ring es generalmente utilizado tanto para referirse a las redes Token Ring IBM como a las redes IEEE 802.5.

|

|

|

Las redes Token Ring IBM especifican una estrella con todas las estaciones conectadas a un dispositivo denominado multistation access unit (MSAU), en tanto que IEEE 802.5 no especifica una topología. Otra diferencia es que IEEE 802.5 no especifica un medio de transmisión, mientras que IBM especifica el uso de par trenzado.

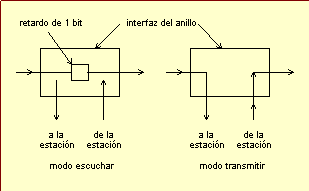

Token Ring e IEEE 802.5 son ejemplos primarios de las redes Token Passing. Las redes Token Passing mueven una pequeña trama, denominada token, alrededor de la red. Posesionándose de este token se gana el derecho a transmitir. Si un nodo recibe el token y no tiene información que transmitir, simplemente pasa el token a la estación siguiente. Cada estación puede retener el token por un período de tiempo determinado. Si una estación tiene el token y tiene información que transmitir, se posesiona del token, altera un bit del token, anexa la información que desea transmitir y finalmente envía la información a la siguiente estación del anillo. Mientras la información circula por el anillo, no hay token en la red, así que otra estación que desee transmitir debe esperar. A raíz de esto no existen colisiones en este tipo de red. Un nuevo token debe ser liberado cuando la transmisión se ha completado.

La información circula por el anillo hasta que es encontrada por la estación de destino, la cual copia la información para su posterior procesamiento. La información continúa circulando por el anillo hasta que finalmente es removida cuando se encuentra con la estación que la envió. La estación enviante chequea la trama retornada para verificar que fue recibida y copiada por al estación de destino.

A diferencia de las redes CSMA/CD, las redes token ring son deterministas. En otras palabras, es posible calcular el tiempo máximo que debería transcurrir antes de que cualquier estación pueda transmitir, esto hace ideal a las redes Token Ring para aplicaciones donde el retardo debe ser predecible y la operación robusta y estable de la red es deseable. Las industrias con ambientes de producción automatizados son ejemplos de este caso.

3.5.1 Conexión Física.

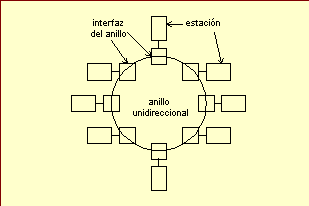

Las estaciones en una red Token Ring están conectadas directamente a las MAUs, las cuales son interconectadas en forma de anillo, como lo indica la figura adjunta. Cables de patch interconectan las MAUs y cables de lobe conectan las estaciones a las MAUs. Las MAUs incluyen contactores de derivación que permiten remover estaciones del anillo.

3.5.2 Sistema de Prioridad.

Token Ring utiliza un sofisticado sistema de prioridad que permite que ciertos usuarios designados como estaciones de alta prioridad puedan usar la red mas frecuentemente. Las tramas Token Ring poseen dos campos de control de prioridad: el campo prioridad y el campo de reservación.

Solo estaciones con prioridad igual o más alta que el valor de prioridad contenida en el token pueden capturar el token. Una vez que el token ha sido capturado y cambiado a una trama de información, solo estaciones con valores de prioridad mas alta que la estación que transmite pueden reservar el token para el siguiente paso a través de la red.. Cuando el siguiente token es generado, este incluye la alta prioridad de la estación que lo reservo. Estaciones con prioridad menor deben esperar hasta que el token cambie a la prioridad adecuada para poder transmitir.

3.5.3 Mecanismos de Tolerancia a Fallos

Las redes Token Ring emplean diversos mecanismos para detectar y compensar las fallas de la red. Por ejemplo, una estación en la red Token Ring es designada para ser active monitor. Esta estación, que puede ser cualquier estación de la red, actúa como una fuente centralizada de reloj de información para otras estaciones de la red y desempeña una variedad de funciones de mantenimiento del anillo. Cuando un dispositivo enviante falla, su trama continúa circulando en el anillo, lo que ocasionaría que otras estaciones no pudieran transmitir, bloqueando el medio. La estación monitora detecta este tipo de tramas y las remueve del anillo y genera un nuevo token.

Dado que toda la información de la red es vista por las MAUs activas, estas pueden ser programadas para revisar problemas y remover selectivamente estaciones del anillo si fuera necesario.

Los algoritmos Token Ring, llamados beaconing, detectan y tratan de recuperar ciertas fallas de la red. Cuando una estación detecta un problema serio con la red (como un cable cortado), envía una trama beacon. La trama beacon define un dominio de falla, el cual incluye la estación que reporto la falla, su vecino activo más cercano (Nearest Active Upstream Neighbor NAUN) y todo entre ellos. Esto inicia un proceso denominado autoconfiguración, en el cual los nodos dentro del dominio de falla automáticamente realizan un diagnóstico en un intento de reconfigurar la red alrededor de las áreas de falla. Físicamente son las MAUs quienes realizan la reconfiguración eléctrica.

3.5.4 Formato de la Trama.

Las redes Token Ring definen dos tipos de tramas: tokens y data/coomand frames (marcos).

Tokens

Tiene tres bytes de longitud que consisten en un delimitador de inicio, el byte de control de acceso y un delimitador de término.

El delimitador de inicio sirve para alertar a cada estación de la llegada de un token, o una trama de comandos o datos.

El byte de control de acceso contiene las prioridades y los campos reservados así como el bit de token (utilizado para diferenciar la trama token de la trama data/command) y el bit monitor (utilizado para identificar aquellas tramas que circulan en el anillo en forma errónea).

El delimitador de termino indica el fin del token o data/command. Además contiene información para detectar daños en la trama y la trama final en una secuencia lógica.

3.5.6 Data/Command.

Tienen una variedad de tamaños, dependiendo del tamaño del campo de información. Esta trama transporta datos de protocolos de nivel superior, datos o información de control. No posee información acerca de los protocolos de nivel superior.

En las tramas data/command, un byte de control de trama sigue al byte de control de acceso. El byte de control de trama indica si la trama contiene datos o información de control. En las tramas de control el siguiente byte indica que tipo de información de control es transportada.

Luego, están dos campos de direcciones, los que identifican las estaciones de destino y origen. Como en la especificación IEEE 802.3 poseen 6 bytes de largo.

El tamaño del campo de datos esta limitado por el tiempo de retención del token, el cual define el tiempo máximo que una estación puede retener el token.

3.5 Características generales desde 802.6 al 802.12

3.5.1 802.6 Red de área metropolitana MAN

Define un protocolo de alta velocidad en el cual las estaciones enlazadas comparten un bus doble de fibra óptica que utiliza un método de acceso llamado bus dual de cola distribuida o DQDB Distributed Queue Dual Bus.

DQDB es una red de transmisión de celdas que conmuta celdas con una longitud fija de 53 bytes, por lo tanto, es compatible con la ISDN de banda ancha ISDN-B y ATM.

La conmutación de celdas tiene lugar en el nivel de control de enlaces lógicos 802.2.

3.5.2 802.7 Grupo asesor para técnicas de banda ancha.

Proporciona asesoría técnica a otros subcomités en técnicas de conexión de red de banda ancha.

3.5.3 802.8 Grupo asesor para técnicas de fibra óptica.

Proporciona asesoría técnica a otros subcomités en redes de fibra óptica como alternativa a las redes actuales basadas en cobre.

3.5.4 802.9 Redes integradas para voz, datos y vídeo.

Tanto para LANs 802 como para ISDNs. La especificación se denomina IVD Integrated Voice and Data. El servicio proporciona un flujo multiplexado que puede llevar información de datos y voz por los canales que conectan las dos estaciones sobre cables de par trenzado de cobre.

3.5.5 802.10 Seguridad de red.

Grupo que trabaja en la definición de un modelo normalizado de seguridad que interopere sobre distintas redes e incorpore métodos de autentificación y de cifrado.

3.5.6 802.11 Redes inalámbricas.

Comité que trabaja en la normalización de medios como la radio de amplio espectro, radio de banda angosta, infrarrojos y transmisiones sobre líneas de potencia.

3.5.7 802.12 LAN de acceso de prioridad bajo demanda (100VG-AnyLAN).

Comité que define la norma Ethernet a 100 Mbps con el método de acceso de prioridad bajo demanda propuesto por la Hewlett Packard y otros fabricantes. El cable especificado es un par trenzado de 4 hilos de cobre utilizándose un concentrador central para controlar el acceso al cable. Las prioridades están disponibles para soportar la distribución en tiempo real de aplicaciones multimedia.

Los concentradores 100VG-AnyLAN controlan el acceso a la red con lo cual eliminan la necesidad de que las estaciones de trabajo detecten una señal portadora, como sucede en el CSMA/CD de la norma Ethernet. Cuando una estación necesita transmitir, envía una petición al concentrador. Todas las transmisiones se dirigen a través del concentrador, que ofrece una conmutación rápida hacia el nodo destino. Emisor y receptor son los únicos involucrados en las transmisiones, a diferencia del CSMA/CD donde la transmisión es difundida por toda la red. Si múltiples peticiones de transmisión llegan al concentrador, primero se sirve la de mayor prioridad. Si dos estaciones de trabajo hacen la solicitud con la misma prioridad y al mismo tiempo, se van alternando para darles servicio. Este método de trabajo es mejor que CSMA/CD.

Bibliografía:

-

Andrew S. Tanenbaum; “Redes de Computadores”, México, Prentice Hall 1997.

-

http:\\tiny.uasnet.mx/prof/cln/ccu/mario/REDES/node35.html

-

http:\\olivo.usal.es/~nines/dalumnos/lan1/parte4.html

-

http:\\www.ran.es/personal/enrique/ether.html

UNIVERSIDAD ANTONIO DE NEBRIJA

Teleinformática y Redes

1

2

Descargar

| Enviado por: | Rafael Garcia-lago Velarde |

| Idioma: | castellano |

| País: | España |