Informática

Bases de Datos distribuidas

Base de datos distribuida

Una Base de Datos Distribuida es, una base de datos construida sobre una red computacional y no por el contrario en una máquina aislada. La información que constituye la base de datos esta almacenada en diferentes sitios en la red, y las aplicaciones que se ejecutan accesan datos en distintos sitios.

Una Base de Datos Distribuida entonces es una colección de datos que pertenecen lógicamente a un sólo sistema, pero se encuentra físicamente esparcido en varios "sitios" de la red. Un sistema de base de datos distribuidas se compone de un conjunto de sitios, conectados entre sí mediante algún tipo de red de comunicaciones, en el cual :

Cada sitio es un sistema de base de datos en sí mismo, pero,

Los sitios han convenido en trabajar juntos ( si es necesario ) con el fin de que un usuario de cualquier sitio pueda obtener acceso a los datos de cualquier punto de la red tal como si todos los datos estuvieran almacenados en el sitio propio del usuario.

En consecuencia, la llamada "base de datos distribuida" es en realidad una especie de objeto virtual, cuyas partes componentes se almacenan físicamente en varias bases de datos "reales" distintas ubicadas en diferentes sitios. De hecho, es la unión lógica de esas bases de datos. En otras palabras, cada sitio tiene sus propias bases de datos "reales" locales, sus propios usuarios locales, sus propios DBMS y programas para la administración de transacciones ( incluyendo programas de bloqueo, bitácoras, recuperación, etc ), y su propio administrador local de comunicación de datos ( administrador DC ). En particular un usuario dado puede realizar operaciones sobre los datos en su propio sitio local exactamente como si ese sitio no participara en absoluto en el sistema distribuido ( al menos, ése es uno de los objetivos ). Así pues, el sistema de bases de datos distribuidas puede considerarse como una especie de sociedad entre los DBMS individuales locales de todos los sitios. Un nuevo componente de software en cada sitio ( en el aspecto lógico, una extensión del DBMS local ) realiza las funciones de sociedad necesarias; y es la combinación de este nuevo componente y el DBMS ya existente lo que constituye el llamado "sistema de administración de bases de datos distribuidas" (DDBMS, distributed database management system ).

[Base de Datos Distribuidas]

Conceptos básicos.

El sistema de administración de Base de Datos Distribuida (DDBMS), esta formado por las transacciones y los administradores de base de datos distribuidos de todas las computadoras. Tal DDBMS en un esquema genérico implica un conjunto de programas que operan en diversas computadoras. Estos programas pueden ser subsistemas de un producto único DDBMS, concesionado por un sólo fabricante, o también pudiera resultar de una colección de programas de fuentes dispares : algunos considerados por fabricantes y algunos otros escritos en casa.

Un administrador de base de datos (DTM) es un programa que recibe solicitudes de procesamiento de los programas de consulta o de transacciones y a su vez las traduce en acciones para los administradores de la base de datos . Una función importante del DTM es coordinar y controlar dichas acciones. · Cada sitio tiene sus propias bases de datos "reales" locales, sus propios usuarios locales, sus propios DBMS y programas para administración de transacciones y su propio administrador local de comunicación de datos. La diferencia principal entre los sistemas de bases de datos centralizados y los distribuidos es que en los primeros, los datos residen en una sola localidad, mientras que, en lo últimos, se encuentran en varias localidades. Cada localidad puede procesar transacciones locales , es decir, aquellas que sólo acceden a datos que residen en esa localidad. Además, una localidad puede participar en la ejecución de transacciones globales , es decir, aquellas que acceden a datos de varias localidades, ésta requiere comunicación entre las localidades. · Una transacción local es la que accede a cuentas en la localidad individual donde se inicio. En cambio, una transacción global accede a cuentas de una localidad distinta a la localidad donde se inicio o a cuentas de varias localidades diferentes.

Ejemplo 1.1

Considere un banco que tiene tres sucursales, en cada sucursal, un computador controla las terminales de la misma y el sistema de cuentas. Cada computador con su sistema de cuentas local en cada sucursal constituye un "sitio" de la BDD; las computadoras están conectadas por la red. Durante las operaciones normales, las aplicaciones en las terminales de la sucursal necesitan solo accesar la BD de la misma. Como solo accesan la misma red local, se les llaman aplicaciones locales .

Desde el punto de vista tecnológico, aparentemente lo importante es la existencia de algunas transacciones que accesen información en más de una sucursal. Éstas transacciones son llamadas transacciones globales o transacciones distribuidas.

La existencia de transacciones globales será considerada como una característica que nos ayude a discriminar entre las BDD y un conjunto de base de datos locales.

Una típica transacción global sería una transferencia de fondos de una sucursal a otra. Esta aplicación requiere de actualizar datos en dos diferentes sucursales y asegurarse de la real actualización en ambos sitios o en ninguno. Asegurar el buen funcionamiento de aplicaciones globales es una tarea difícil. En el ejemplo 1.1 las computadoras estaban geográficamente en diferentes puntos; también, BDD pueden ser construidas en una red local.

[Base de Datos Distribuida geográficamente dispersada]

Ejemplo 1.2

Considere el mismo banco del ejemplo previo, con las mismas aplicaciones, pero con un sistema configurado como en la figura. Los mismos procesadores con sus bases de datos han sido movidos de sus sucursales a un edificio común y ahora están conectados entre si en un radio con un amplio ancho de banda. Las terminales de las sucursales están conectadas a sus respectivos computadores por líneas telefónicas. Cada procesador y su base de datos constituye un sitio de la red local.

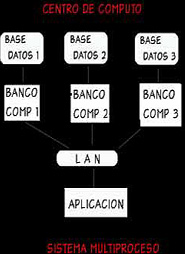

[Base de Datos Distribuidas en una LAN]

Vemos que la estructura física de las conexiones a cambiado con respecto al ejemplo 1, pero las características de la arquitectura son las mismas. En particular, los mismos computadores ejecutan las mismas aplicaciones, accesando las mismas bases de datos. La transacción local del ejemplo anterior aún es local, no por el hecho geográfico, si no por el hecho de que solo un computador por bases de datos está envuelto en el proceso. Si hay aplicaciones globales, es conveniente considerar este ejemplo como BDD, ya que muchas características que el ejemplo previo presentó son aún válidas. A pesar de todo, el hecho de que la BDD sea implementada en una red local o en una gráficamente distribuida, cambian muchas veces el tipo de solución que se busca para un problema.

Ejemplo 1.3

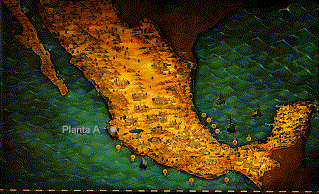

¿Qué no es una Base de Datos Distribuida?

Un caso de sistema NO considerado BDD : Considere el mismo banco del ejemplo anterior, pero con la configuración del sistema mostrado en la figura 1.3. La información en diferentes sucursales esta distribuida en tres computadores ( "backend" computers ), que realizan el control de funciones de la base de datos. Las aplicaciones son ejecutadas por diferentes computadores.

[BDD sistema multiproceso]

La razón para no considerar esta una base de datos distribuida: aún cuando la información se encuentra físicamente distribuida en diferentes procesadores, su distribución, no es relevante desde el punto de vista de la aplicación. Lo que perdemos aquí es la existencia de aplicaciones locales, en el sentido de que la integración del sistema ha alcanzado el punto donde ninguno de los computadores será capaz de ejecutar una transacción por si mismo.

¿Por qué son deseables las bases de datos distribuidas?

La respuesta básica a esta pregunta es que por lo regular las empresas ya están distribuidas, por lo menos desde el punto de vista lógico ( en divisiones, departamentos, proyectos, etc ) y muy probablemente en el sentido físico también ( en plantas, talleres, laboratorios, y demás ), de lo cual se desprende que en general la información ya está también distribuida, porque cada unidad de organización dentro de la empresa mantendrá por fuerza los datos pertinentes a su propio funcionamiento. Así pues, un sistema distribuido permite que la estructura de la base de datos refleje la estructura de la empresa : los datos locales se pueden mantener en forma local, donde por lógica deben estar, pero al mismo tiempo es posible obtener acceso a datos remotos en caso necesario.

Un principio fundamental de los sistemas de bases de datos distribuidos

El principio fundamental de las bases de datos distribuidas :

Desde el punto de vista del usuario, un sistema distribuido deberá ser idéntico un sistema no distribuido. En otras palabras, los usuarios de un sistema distribuido deberán comportarse exactamente como si el sistema no estuviera distribuido. Todos los problemas de los sistemas distribuidos son (o deberían ser ) internos o a nivel de realización, no externos o a nivel del usuario. Llamaremos al principio fundamental recién identificado la "regla cero" de los sistemas distribuidos. La regla cero conduce a varios objetivos o reglas secundarios - doce en realidad- siguientes :

Autonomía local.

No dependencia de un sitio central.

Operación continua.

Independencia con respecto a la localización.

Independencia con respecto a la fragmentación.

Independencia de réplica.

Procesamiento distribuido de consultas.

Manejo distribuido de transacciones.

Independencia con respecto al equipo.

Independencia con respecto al sistema operativo.

Independencia con respecto a la red.

Independencia con respecto al DBMS.

Estas doce reglas no son todas independientes entre sí, ni son por fuerza exhaustivas, ni tienen todas la misma importancia ( diferentes usuarios darán diferentes grados de importancia a diferentes reglas en diferentes ambientes ). Sin embargo, sí son útiles como fundamento para entender la tecnología distribuida y como marco de referencia para caracterizar la funcionalidad de sistemas distribuidos específicos.

Un último punto introductorio: es importante distinguir los sistemas distribuidos de bases de datos verdaderos, generalizados, de los sistemas que tan solo ofrecen algún tipo de acceso remoto a los datos ( llamados a veces sistemas de procesamiento distribuido o sistemas de red ). En un " sistema de acceso remoto a los datos ", el usuario podría ser capaz de trabajar con datos de un sitio remoto, o aun con datos de varios sitios remotos al mismo tiempo, pero " se notan las costuras" ; el usuario definitivamente está consciente ( en mayor o menor grado ) de que los datos son remotos, y debe comportarse de manera acorde. En cambio, en un sistema distribuido verdadero, las costuras son invisibles.

Las doce reglas.

Autonomía Local.

Los sitios de un sistema distribuido deben ser autónomos . La autonomía local significa que todas las operaciones en un sitio dado se controlan en ese sitio; ningún sitio X deberá depender de algún otro sitio Y para su buen funcionamiento (pues de otra manera el sitio X podría ser incapaz de trabajar, aunque no tenga en sí problema alguno, si cae el sitio Y, situación a todas luces indeseable). La autonomía local implica también un propietario y una administración locales de los datos, con responsabilidad local : todos los datos pertenecen " en realidad" a una base de datos local, aunque sean accesibles desde algún sitio remoto. Por tanto, las cuestiones de seguridad, integridad y representación en almacenamiento de los datos locales permanecen bajo el control de la instalación local.

2. No dependencia de un sitio central.

La autonomía local implica que todos los sitios deben tratarse igual; no debe haber dependencia de un sitio central "maestro" para obtener un servicio central, como por ejemplo un procesamiento centralizado de las consultas o una administración centralizada de las transacciones, de modo que todo el sistema dependa de ese sitio central. Este segundo objetivo es por tanto un corolario del primero ( si se logra el primero, se logrará pro fuerza el segundo ) . Pero la "no dependencia de un sitio central" es deseable por sí misma, aun si no se logra la autonomía local completa. Por ello vale la pena expresarlo como un objetivo separado.

La dependencia de un sitio central sería indeseable al menos por las siguientes razones : en primer lugar, ese sitio central podrí ser un cuello de botella; en segundo lugar, el sistema sería vulnerable ; si el sitio central sufriera un desperfecto, todo el sistema dejaría de funcionar.

3. Operación continua.

En un sistema distribuido, lo mismo que en uno no distribuido, idealmente nunca debería haber necesidad de apagar a propósito el sistema . Es decir, el sistema nunca debería necesitar apagarse para que se pueda realizar alguna función, como añadirse un nuevo sitio o instalar una versión mejorada del DBMS en un sitio ya existente.

4. Independencia con respecto a la localización.

La idea básica de la independencia con respecto a la localización (también conocida como transparencia de localización) es simple : no debe ser necesario que los usuarios sepan dónde están almacenados físicamente los datos, sino que más bien deben poder comportarse - al menos desde un punto de vista lógico - como si todos los datos estuvieran almacenados en su propio sitio local. La independencia con respecto a la localización es deseable porque simplifica los programas de los usuarios y sus actividades en la terminal. En particular, hace posible la migración de datos de un sitio a otro sin anular la validez de ninguno de esos programas o actividades. Esta posibilidad de migración es deseable pues permite modificar la distribución de los datos dentro de la red en respuesta a cambios en los requerimientos de desempeño.

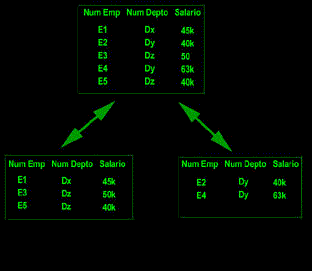

5. Independencia con respecto a la fragmentación.

Un sistema maneja fragmentación de los datos si es posible dividir una relación en partes o "fragmentos" para propósitos de almacenamiento físico. La fragmentación es deseable por razones de desempeño: los datos pueden almacenarse en la localidad donde se utilizan con mayor frecuencia, de manera que la mayor parte de las operaciones sean sólo locales y se reduzca al tráfico en la red. Por ejemplo, la relación empleados EMP podría fragmentarse de manera que los registros de los empleados de Nueva York se almacenen en el sitio de Nueva York, en tanto que los registros de los empleados de Londres se almacenan en el sitio de Londres.

Existen en esencia dos clases de fragmentación, horizontal y vertical, correspondientes a las operaciones relacionales de restricción y proyección; respectivamente. En términos más generales, un fragmento puede ser cualquier subrelación arbitraria que pueda derivarse de la relación original mediante operaciones de restricción y proyección ( excepto que, en el caso de la proyección es obvio que las proyecciones deben conservar la clave primaria de la relación original ). La reconstrucción de la relación original a partir de los fragmentos se hace mediante operaciones de reunión y unión apropiadas ( reunión en el caso de fragmentación vertical, y la unión en casos de fragmentación horizontal ).

Ahora llegamos a un punto principal : un sistema que maneja la fragmentación de los datos deberá ofrecer también una independencia con respecto a la fragmentación (llamada también transparencia de fragmentación). La independencia con respecto a la fragmentación ( al igual que la independencia con respecto a la independencia con respecto a la localización) es deseable porque simplifica los programas de los usuarios y sus actividades en la terminal.

6. Independencia de réplica.

Un sistema maneja réplica de datos si una relación dada (ó en términos más generales, un fragmento dado en una relación) se puede representar en el nivel físico mediante varias copias almacenadas o réplicas , en muchos sitios distintos.

La réplica es deseable al menos por dos razones : en primer lugar, puede producir un mejor desempeño (las aplicaciones pueden operar sobre copias locales en vez de tener que comunicarse con sitios remotos) ; en segundo lugar, también puede significar una mejor disponibilidad (un objeto estará disponible para su procesamiento en tanto esté disponible por lo menos una copia, al menos para propósitos de recuperación). La desventaja principal de las réplicas es desde luego que cuando se pone al día un cierto objeto copiado, deben ponerse al día todas las réplicas de ese objeto : el problema de la propagación de actualizaciones.

La réplica como la fragmentación, debe ser "transparente para el usuario". En otras palabras , un sistema que maneja la réplica de los datos deberá ofrecer también una independencia de réplica (conocida también como transparencia de réplica); es decir, los usuarios deberán poder comportarse como si sólo existiera una copia de los datos. La independencia de réplica es buena porque simplifica los programas de los usuarios y sus actividades en la terminal. En particular, permite la creación y eliminación dinámicas de las réplicas en cualquier momento en respuesta a cambios en los requerimientos, sin anular la validez de esos programas o actividades de los usuarios.

7. Procesamiento distribuido de consultas.

En este aspecto debemos mencionar dos puntos amplios.

Primero consideremos la consulta "obtener los proveedores de partes rojas en Londres". Supongamos que el usuario está en la instalación de Nueva York y los datos están en el sitio de Londres. Supongamos también que son n</I< los registros proveedor que satisfacen solicitud. Si sistema es relacional, consulta implicará en esencia dos mensajes : uno transmitir la solicitud Nueva York a Londres, y otro para devolver el conjunto resultante de n registros de Londres a Nueva York. Si, por otro lado, el sistema no es relacional, sino de un registro a la vez, la consulta implicará en esencia 2n mensajes : n de Nueva York a Londres solicitando el siguiente registro, y n de Londres a Nueva York para devolver ese siguiente registro. Así, el ejemplo ilustra el punto de que un sistema relacional tendrá con toda probabilidad un mejor desempeño que uno no relacional (para cualquier consulta que solicite varios registros), quizá en varios órdenes de magnitud.

En segundo lugar, la optimización es todavía más importante en un sistema distribuido que en uno centralizado. Lo esencial es que, en una consulta como la anterior, donde están implicados varios sitios, habrá muchas maneras de trasladar los datos en al red para satisfacer la solicitud, y es crucial encontrar una estrategia suficiente. Por ejemplo, una solicitud de unión de una relación Rx almacenada en el sitio X y una relación Ry almacenada en el sitio Y podría llevarse a cabo trasladando Rx a Y o trasladando Ry a X, o trasladando las dos a un tercer sitio Z .

8. Manejo distribuido de transacciones.

El manejo de transacciones tiene dos aspectos principales, el control de recuperación y el control de concurrencia, cada uno de los cuales requiere un tratamiento más amplio en el ambiente distribuido. Para explicar ese tratamiento más amplio es preciso introducir primero un término nuevo, "agente". En un sistema distribuido, una sola transacción puede implicar la ejecución de código en varios sitios ( en particular puede implicar a actualizaciones en varios sitios ). Por tanto, se dice que cada transacción está compuesta de varios agentes, donde un agente es el proceso ejecutado en nombre de una transacción dada en determinado sitio. Y el sistema necesita saber cuándo dos agentes son parte de la misma transacción; por ejemplo, es obvio que no puede permitirse un bloqueo mutuo entre dos agentes que sean parte de la misma transacción. La cuestión especifica del control de recuperación; : para asegurar, pues que una transacción dada sea atómica ( todo o nada ) en el ambiente distribuido, el sistema debe asegurarse de que todos los agentes correspondientes a esa transacción se comprometan al unísono o bien que retrocedan al unísono. Este efecto puede lograrse mediante el protocolo de compromiso en dos fases.

En cuanto al control de concurrencia, esta función en un ambiente distribuido estará basada con toda seguridad en el bloqueo, como sucede en los sistemas no distribuidos.

9. Independencia con respecto al equipo.

En realidad, no hay mucho que decir acerca de este tema, el título lo dice todo. Las instalaciones de cómputo en el mundo real por lo regular incluyen varias máquinas diferentes -máquinas IBM, DEC, HP, UNISYS, PC etc- y existe una verdadera necesidad de poder integrar los datos en todos esos sistemas y presentar al usuario "una sola imagen del sistema". Por tanto conviene ejecutar el mismo DBMS en diferentes equipos, y además lograr que esos diferentes equipos participen como socios iguales en un sistema distribuido.

10. Independencia con respecto al sistema operativo.

Este objetivo es un corolario del anterior. Es obvia la conveniencia no sólo de poder ejecutar el mismo DBMS en diferentes equipos, sino también poder ejecutarlo en diferentes sistemas operativos y lograr que una versión MVS y una UNIX y una PC/DOS participen todas en el mismo sistema distribuido.

11. Independencia con respecto a la red.

Si el sistema ha de poder manejar múltiples sitios diferentes, con equipo distinto y diferentes sistemas operativos, resulta obvia la conveniencia de poder manejar también varias redes de comunicación distintas.

12. Independencia con respecto al DBMS

Bajo este título consideramos las implicaciones de relajar la suposición de homogeneidad estricta. Puede alegarse que esa suposición es quizá demasiado rígida. En realidad, no se requiere sino que los DBMS en los diferentes sitios manejen todos la misma interfaz ; no necesitan ser por fuerza copias del mismo sistema.

Ventajas

Existen cuatro ventajas del procesamiento de bases de datos distribuidas. La primera , puede dar como resultado un mejor rendimiento que el que se obtiene por un procesamiento centralizado. Los datos pueden colocarse cerca del punto de su utilización, de forma que el tiempo de comunicación sea más mas corto. Varias computadoras operando en forma simultánea pueden entregar más volumen de procesamiento que una sola computadora.

Segundo , los datos duplicados aumentan su confiabilidad. Cuando falla una computadora, se pueden obtener los datos extraídos de otras computadoras. Los usuarios no dependen de la disponibilidad de una sola fuente para sus datos .

Una tercera ventaja , es que los sistemas distribuidos pueden variar su tamaño de un modo más sencillo. Se pueden agregar computadoras adicionales a la red conforme aumentan el número de usuarios y su carga de procesamiento. A menudo es más fácil y más barato agregar una nueva computadora más pequeña que actualizar una computadora única y centralizada. Después, si la carga de trabajo se reduce, el tamaño de la red también puede reducirse.

Por último , los sistemas distribuidos se puede adecuar de una manera más sencilla a las estructuras de la organización de los usuarios.

Nota:

Los siguientes puntos están basados en una referencia bibliográfica

distinta, y me pareció importante hablar sobre ello, espero y aclare el tema en cuestión.

Utilización compartida de los datos y distribución del control

Si varias localidades diferentes están conectadas entre si, entonces un usuario de una localidad puede acceder a datos disponibles en otra localidad. La ventaja principal de compartir datos por medio de la distribución es que cada localidad pueda controlar hasta cierto punto los datos almacenados localmente.

Fiabilidad y disponibilidad

Si se produce un fallo en una localidad en un sistema distribuido, es posible que las demás localidades puedan seguir trabajando. En particular si los datos se repiten en varias localidades, una transacción o aplicación que requiere un dato especifico puede encontrarlo en más de una localidad. Así el fallo, de una localidad no implica necesariamente la desactivación del sistema.

Agilización del procesamiento de consultas

Si una consulta comprende datos de varias localidades, puede ser posible dividir la consulta en varias subconsultas que se ejecuten en paralelo en distintas localidades. En los casos en que hay repetición de los datos, el sistema puede pasar la consulta a las localidades mas ligeras de carga.

Ejemplo de sistemas.

Para efectos de referencia posterior, mencionaremos brevemente algunas de las realizaciones de sistemas distribuidos más conocidas. En primer término, los prototipos. Entre los sistemas investigados, tres de los más conocidos son :

SDD-1 creado en la división de investigación de Computer Corporation of America (CCA) a finales de la década de los 1970 y principios de la siguiente.

R* (pronunciado "R estrella"), versión distribuida del prototipo System R elaborada en IBM Research a principios de la década de 1980 y ;

INGRES distribuido, versión distribuida del prototipo INGRES, creada también a principios de la década de 1980 en la University of California en Berkeley.

Pasando a productos comerciales, algunos de los más conocidos son :

INGRES/STAR de Relational Technology, Inc.

SQL*STAR, de Oracle Corp. y

DB2 versión 2 Edición 2, de IBM.

Desventajas

Las primeras dos desventajas de las bases de datos distribuidas son las mismas que las dos primeras ventajas.

Primero , el rendimiento puede ser peor para el procesamiento distribuido que para el procesamiento centralizado. Depende de la naturaleza de la carga de trabajo, la red, el DDBMS y las estrategias utilizadas de concurrencia y de falla, así como las ventajas del acceso local a los datos y de los procesadores múltiples, ya que éstos pueden ser abrumados por las tareas de coordinación y de control requeridas. Tal situación es probable cuando la carga de trabajo necesita un gran número de actualizaciones concurrentes sobre datos duplicados, y que deben estar muy distribuidos.

Segundo , el procesamiento de base de datos distribuida puede resultar menos confiable que el procesamiento centralizado. De nuevo, depende de la confiabilidad de las computadoras de procesamiento, de la red, del DDBMS, de las transacciones y de las tasas de error en la carga de trabajo. Un sistema distribuido puede estar menos disponible que uno centralizado. Estas dos desventajas indican que un procesamiento distribuido no es ninguna panacea. A pesar de que tiene la promesa de un mejor rendimiento y de una mayor confiabilidad, tal promesa no está garantizada.

Una tercera desventaja es su mayor complejidad, a menudo se traduce en altos gastos de construcción y mantenimiento. Ya que existen más componentes de hardware, hay más cantidad de cosas por aprender y más interfaces susceptibles de fallar. El control de concurrencia y recuperación de fallas puede convertirse en algo complicado y difícil de implementar, puede empujar a una mayor carga sobre programadores y personal de operaciones y quizá se requiera de personal más experimentado y más costoso.

El procesamiento de bases de datos distribuido es difícil de controlar. Una computadora centralizada reside en un entorno controlado, con personal de operaciones que supervisa muy de cerca, y las actividades de procesamiento pueden ser vigiladas, aunque a veces con dificultad. En un sistema distribuido, las computadoras de proceso, residen muchas veces en las áreas de trabajo de los usuarios. En ocasiones el acceso físico no está controlado, y los procedimientos operativos son demasiado suaves y efectuados por personas que tienen escasa apreciación o comprensión sobre su importancia. En sistemas centralizados, en caso de un desastre o catástrofe, la recuperación puede ser más difícil de sincronizar.

Nota:

De las desventajas que se mencionan a continuación, están relacionadas con las doce reglas mencionadas anteriormente.

Procesamiento de Consultas

El problema más grande es que las redes de comunicación ( las de larga distancia en especial ) son lentas. El objetivo es reducir al mínimo el tráfico en la red y esto implica que el proceso mismo de optimización de consultas debe ser distribuido, además del proceso de ejecución de las consultas. Es decir un proceso representativo consistirá en un paso de optimización global, seguido de pasos de optimización local en cada unos de los sitios afectados.

Administración de Catálogo

En un sistema distribuido, el catálogo del sistema incluirá no solo la información usual acerca de las relaciones, índices, usuarios, sino también toda la información de control necesaria para que el sistema pueda ofrecer la independencia deseada con respecto a la localización, la fragmentación y la réplica.

Centralizado (" no depender de un sitio central")

Replicas completas (" falta de autonomía, toda la actualización debe ser propagada a cada sitio ")

Dividido ( muy costoso )

Combinación de 1 y 3 (" no depender de un sitio central ").

Propagación de Actualizaciones

El problema básico con la réplica de datos, es la necesidad de propagar cualquier modificación de un objeto lógico dado a todas las copias almacenadas de ese objeto. Un problema que surge es que algún sitio donde se mantiene una copia del objeto puede NO estar disponible, y fracasaría; la modificación si cualquiera de las copias no esta disponible.

Para tratar este problema se habla de " una copia primaria " y funciona así :

· Una de las copias del objeto se designa como copia primaria, y las otras serán secundarias.

· Las copias primarias de los distintos objetos están en sitios diferentes.

· Las operaciones de actualización se consideran completas después de que se ha modificado la copia primaria.

. El sitio donde se encuentra esa copia se encarga entonces de propagar la actualización a las copias secundarias.

Recuperación

Basado en el protocolo de compromiso de dos fases. El compromiso de dos fases es obligatorio en cualquier ambiente en el cual una sola transacción puede interactuar con varios manejadores de recursos autónomos, pero tiene especial importancia en un sistema distribuido porque los manejadores de recursos en cuestión ( o sea los DBMS locales ) operan en sitios distintos y por tanto son muy autónomos. En particular, son vulnerables a fallas dependientes. Surgen los siguientes puntos :

El objetivo de "no dependencia de un sitio central" dicta que la función de coordinador no debe asignarse a un sitio específico de la red, sino que deben realizarla diferentes sitios para diferentes transacciones. Por lo regular se encarga de ella el sitio en el cual se inicia la transacción en cuestión.

El proceso de compromiso en dos fases requiere una comunicación entre el coordinador y todos los sitios participantes, lo cual implica más mensajes y mayor costo extra.

Si el sitio Y actúa como participante en un proceso de compromiso en dos fases coordinado por el sitio X, el sitio Y deberá hacer lo ordenado pro el sitio X ( compromiso o retroceso, según se aplique ), lo cual implica otra pérdida de autonomía local.

En condiciones ideales, nos gustaría que el proceso de compromiso en dos fases funcionara aun en caso de presentarse fallas de sitios o de la red en cualquier punto. Idealmente, el proceso debería ser capaz de soportar cualquier tipo concebible de falla. Por desgracia es fácil ver que este problema es en esencia imposible de resolver; es decir, no existe un protocolo finito que garantice el compromiso al unísono de una transacción exitosa por parte de todos los agentes, o el retroceso al unísono de una transacción no exitosa en caso de fallas arbitrarias.

Concurrencia

Este concepto tiene que ver con la definición de un agente. El manejo de transacciones tiene dos aspectos principales, el control de recuperación y el control de concurrencia. En un sistema distribuido, una sola transacción puede implicar la ejecución de código en varios sitios ( puede implicar actualizaciones en varios sitios ), entonces se dice que una transacción esta compuesta por varios agentes, donde un agente es el proceso ejecutado en nombre de una transacción dada en determinado sitio. Y el sistema necesita saber cuando dos agentes son parte de la misma transacción.

Un Panorama de las Bases de Datos Orientadas a Objetos

Como cualquier base de datos programable, una base de datos orientada a objetos (BDOO) da un ambiente para el desarrollo de aplicaciones con un depósito persistente listo para su explotación. Una BDOO almacena y manipula información que puede ser digitalizada (representada) como objetos, proporciona una estructura flexible con acceso ágil, rápido, con gran capacidad de modificación. Además combina las mejores cualidades de los archivos planos, las bases jerárquicas y relaciónales.

Actualmente, el creciente uso de las metodologías de programación orientadas a objetos está promoviendo la aparición de manejadores de BDOO en el mercado. Esto tiene sentido, puesto que la tecnología de objetos proviene del desarrollo de metodologías avanzadas de programación. Más aún, la comunidad internacional está convencida de que los manejadores de BDOO tienen la flexibilidad tanto en la definición del modelo de datos como en el desempeño tan anhelado por muchos desarrolladores de aplicaciones, lo que es imposible encontrar en los modelos jerárquicos de red o relaciónales.

Aspectos de Tecnología

Los objetos pueden estar compuestos por cualquier tipo de información que, eventual mente, puede almacenarse en forma digital; por ejemplo, imágenes barridas, voz, sonido, dibujos, planos arquitectónicos complejos, esquemas electrónicos y diagramas desarrollados por ingenieros, así como los tradicionales tipos de datos alfanuméricos. Comúnmente, las aplicaciones que producen este tipo de objetos complejos, al terminar, los guardan en archivos de datos en distintos formatos. Cuando el programa es reactivado, los objetos, se cargan nuevamente. En estos ambientes, los objetos son accesibles sólo a un usuario en cada momento, no existen mecanismos de seguridad, no hay manera de protegerse ante la eliminación accidental de un objeto complejo. Las BDOO superan todas estas dificultades porque permiten que múltiples usuarios compartan objetos complejos para manipularlos en ambiente seguro y estructurado.

Las bases de datos convencionales fueron diseñadas para manejar tipos de datos alfanuméricos, por ello, difícilmente pueden usar objetos y métodos. Algunos proveedores de bases de datos relacionales han respondido a las tendencias de la tecnología facilitando "front-ends" orientados a objetos, una capa filtrante que traduce entre objetos y la base de datos interna. Sin embargo, este enfoque es limitado porque los objetos deben ser interceptados, desmenuzados en una forma que se almacene en la base de datos relacional, lo que resulta en un proceso difícil. Los objetos deben ser repetidamente ensamblados (para trabajar con ellos) y desarticulados (para guardarlos).

Una base de datos de red o jerárquica puede almacenar objetos complejos, pero esta arquitectura no es flexible, lo cual motiva, el uso del modelo relacional. El problema principal con los modelos en red o jerárquicos es que la estructura es definida rígidamente, cuando la base de datos se crea. Estos sistemas casi no permiten flexibilidad para modificaciones, el sistema debe desactivarse cuando se requiere modificar estructuras de objetos o métodos.

Una base de datos relacional tiene una estructura más flexible, pero no puede manejar tipos de datos complejos. Para sobreponerse a estas limitaciones, algunos proveedores han desarrollado las bases de datos orientadas a objetos, las cuales son diseñadas para manipular los objetos con los conceptos de la programación orientada a objetos, proporcionando un concepto persistente en un ambiente multiusuario seguro.

Existen niveles en los cuales las bases de datos incorporan los conceptos alrededor de la metodología de objetos. La primera clase, puede denominarse BDOO pasivas o "estructuralmente orientadas a objetos", que permiten manejar objetos compuestos. Una base de datos pasiva puede almacenar objetos complejos pero no puede definir comportamientos. Este tipo de bases de datos se utiliza para almacenar objetos de otras aplicaciones. Una BDOO pasiva incluye conceptos como "jerarquía parte de", pero no incluye mecanismos para tipos definidos por el usuario o aspectos que definen comportamientos. Una BDOO es activa u "orientada a objetos por comportamiento" si permite definir y ejecutar comportamiento de los objetos dentro de la base de datos, incorpora conceptos como la "herencia" y permite el manejo de tipos definidos por el usuario. Si se incorporan todos los aspectos se denomina "plenamente orientada a objetos". En bases de datos activas, es sencillo programar una señal de alerta en un objeto inventario cuando se llega a un nivel mínimo.

Ventajas en BDOOs

Entre las ventajas más ilustrativas de las BDOOs está su flexibilidad, soporte para el manejo de tipos de datos complejos. Por ejemplo, en una base de datos convencional, si una empresa adquiere varios clientes por referencia de clientes servicio, pero la base de datos existente, que mantiene la información de clientes y sus compras, no tiene un campo para registrar quién proporcionó la referencia, de qué manera fue dicho contacto, o si debe compensarse con una comisión, sería necesario reestructurar la base de datos para añadir este tipo de modificaciones. Por el contrario, en una BDOO, el usuario puede añadir una "subclase" de la clase de clientes para manejar las modificaciones que representan los clientes por referencia.

La subclase heredará todos los atributos, características de la definición original, además se especializará en especificar los nuevos campos que se requieren así como los métodos para manipular solamente estos campos. Naturalmente se generan los espacios para almacenar la información adicional de los nuevos campos. Esto presenta la ventaja adicional que una BDOO puede ajustarse a usar siempre el espacio de los campos que son necesarios, eliminando espacio desperdiciado en registros con campos que nunca usan.

La segunda ventaja de una BDOO, es que manipula datos complejos en forma rápida y ágilmente. La estructura de la base de datos está dada por referencias (o apuntadores lógicos) entre objetos. No se requieren búsquedas en tablas o uniones para crear relaciones. Esta capacidad resulta atractiva en aplicaciones de la ingeniería, donde las relaciones entre componentes dependen de factores diversos. Por ejemplo, considérese una aplicación en el diseño de vehículos automotores. El fabricante que quiere determinar una lista de partes necesarias para un auto, para un modelo particular requiere de diferentes decisiones subsecuentes para elaborarla, Si el modelo es automático o estándar, se necesita de un chasis particular como de la caja de velocidades correspondientes.

Escoger un tipo de motor obliga a decidir sobre otras partes requeridas, todo esto hasta el nivel de componentes y piezas individuales. Armar esta lista de componentes resulta más ágil en una BDOO que en una base de datos relacional. En un modelo relacional las tablas deben ser barridas, buscadas cada vez que se indica una condición, resultando, posiblemente, en miles de direccionamientos.

Posibles Problemas

Al considerar la adopción de la tecnología orientada a objetos, la inmadurez del mercado de BDOO constituye una posible fuente de problemas por lo que debe analizarse con detalle la presencia en el mercado del proveedor para adoptar su producto en una línea de producción sustantiva. Por eso, en este artículo proponemos que se explore esta tecnología en un proyecto piloto.

El segundo problema es la falta de estándares en la industria orientada a objetos. Sin embargo, el "Object Managenent Group" (OMG), es una organización Internacional de proveedores de sistemas de información y usuarios dedicada a promover estándares para el desarrollo de aplicaciones y sistemas orientados a objetos en ambientes de cómputo en red.

La implantación de una nueva tecnología requiere que los usuarios iniciales acepten cierto riesgo. Aquellos que esperan resultados a corto plazo y con un costo reducido quedarán desilusionados. Sin embargo, para aquellos usuarios que planean a un futuro intermedio con una visión tecnológica de avanzada, el uso de tecnología de avanzada, el uso de tecnología orientada a objetos, paulatinamente compensará todos los riesgos.

La tecnología de bases de datos orientadas a objetos está en su infancia, sin embargo, establece amplios signos de madurez. Ante la disyuntiva de tomar una decisión estratégica, recalcamos que las empresas e industrias que desean conformar un liderazgo tecnológico están en la posibilidad de explorar los productos comercialmente disponibles o los prototipos de los centros de investigación para iniciar la experimentación y desarrollo de proyectos pilotos.

La asociación de proyectos piloto con instituciones de investigación, permitirá establecer el vínculo entre tecnología, estrategia empresarial y mercado. Las empresas que inicien ahora la exploración de la BDOO podrán apropiarse de esta tecnología y consolidar una ventaja competitiva determinante cuando dominen e incorporen las BDOO en sus procesos productivos.

FOX PRO

Es un sistema que maneja bases de datos.

Fox Pro te permite:

1) Crear una tabla: Para introducir datos y crear tu propia bases de datos.

Las tablas se crean en un archivo al cual tú le das el nombre y una extensión .dbf.

Nota: casi todos los paquetes de bases de datos manejan a sus tablas con la extensión nombre.dbf. como Fox Pro. Access. File Maker, etc.

Al definir una tabla tu puedes elegir entre varios tipos de datos:

Character (carácter)

Numeric (numérico: incluye decim)

Date (fecha)

Memo (resumen de texto)

Gen (general: para imágenes)

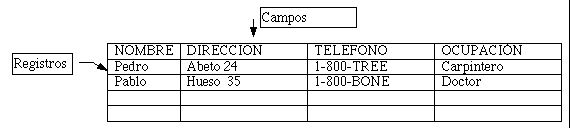

Una tabla está formada por campos y registros (fields and records)

Un campo es en sí una columna que agrupa datos similares de varios registros, son los grandes grupos de la base de datos..

Un registro es una serie de información que detalla a una persona o compañía con sus datos de teléfono, dirección, sus ventas, zona de trabajo, etc. Es decir agrupa los campos para este registro.

Los campos Mem y Gen abren ventanas especiales para colocar la información y/o imágenes respectivamente, dando doble click en ellos. En el memo la puedes copiar y pegar de un procesador de texto, y la imagen desde cualquier procesador de imágenes o del propio Internet.

2) Cambiar una tabla: Uno puede cambiar la estructura de una tabla en sus campos o modificar un registro nuevo.

Esto se realiza en el menú Record opción append para adicionar un nuevo registro o en menú Record opción change para modificar un registro. En el menú database opción setup oprimes el botón modify para modificar la estructura de la tabla ya sea que agregues un campo nuevo o modifiques las propiedades de una que ya existe.

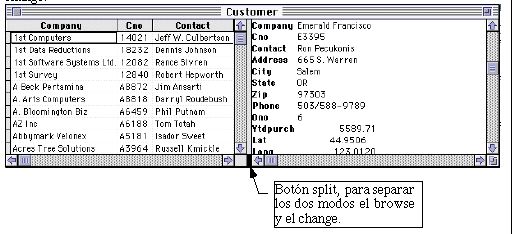

Una base de datos puede observarse en dos modos el browse y el change respectivamente:

3) Adicionar Registros de una base existente a otra base en la que estas trabajando.

La condición aquí es que ambas bases tengan campos en común. La base de datos abierta es la que recibe los datos y la abierta al salvarla se queda con los datos.

Esto se hace en el menú Database opción Append From y seleccionas a la base de datos que vas a adicionar y se te pregunta mediante que campo las unirás (estos campos son el mismo en ambas, no importa que no tengan la misma información pero las características de ambos deberá ser igual.)

Nota: no importa que los datos provengan de otro paquete (es decir, puede ser de D-base u otra).

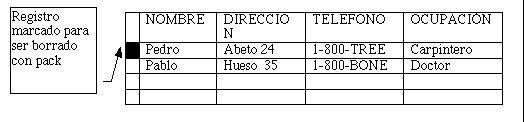

4) Borrar Registros: Hay dos formas de hacerlo; la primera es por medio de mouse, teniendo la ventana en modo Browse de los datos, se hace click con el ratón en un cuadro a la izquierda, de forma que quede negro.

O te para en el registro a borrar luego del menú Record opción Delete aparece una ventana y das clic en scope, se selecciona el número del registro o pisas registro y pones el número y se da ok. al botón Delete.

Cualquiera de las dos formas marca al registro y para borrarlo definitivamente por cualquiera de los dos caminos, en el menú Database opción Pack; y se pregunta si se desea el Pack (empacado) y le das yes.

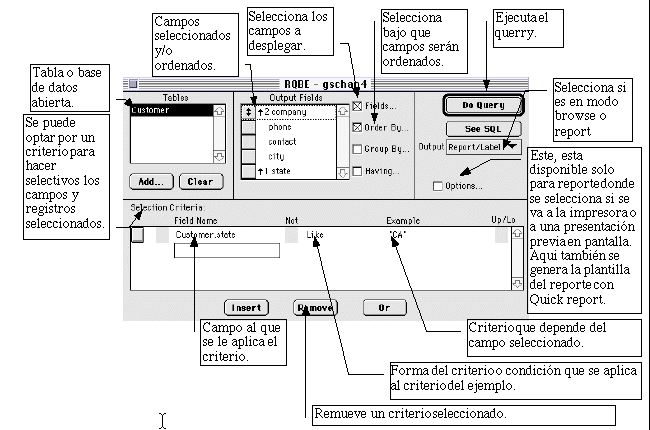

5) Crear Query; búsquedas o desplegados de información específica para ser vistos en Pantalla (Browse) o en reportes (page preview/printer) (página previa/impresora).

Botones:

-

Do Query: genera el Query y depende de lo elegido.

-

Add: adiciona otra base de datos, pero la condición es que tenga un campo en común; y sirve para Browse o Reportes.

-

Clear: quita base de datos seleccionados.

-

Remove: remueve un criterio con todo.

6) Generar un reporte (Report: extension.frx).

La ventana RQBE genera el reporte. Una vez generado se abre el reporte con menú Fide opción open en type se elige Report y se da open al archivo nombre.frx y se edita y si faltan campos se agregan se le pone color, o una papel tapiz y se salva. Una vez salvado el archivo .frx se corre del menú Run opción Report y se busca a la plantilla del reporte que acabas de salvar y se te preguntara en modo preview o printer y dependiendo de lo que deseas lo mandas.

La ventana Reporte trabaja conjuntamente con la RQBE (Query) y está formada por:

-

Page Header: aquí todo lo que se escriba aparecerá en todas las hojas.

-

Detail: es donde se colocan los campos y los títulos de los campos, por lo general los campos están encerrados en un cuadro.

-

Page Footer: Todo lo que se coloque aquí aparece en todas las hojas.

7) Para la generación de Screen (nombre.scx plantilla y nombre.spr generada) se realiza mediante el wizard, donde se te va proporcionando las preguntas de como deseas el screen, al final (el quinto paso) se te pide el titulo dentro del screen y debes seleccionar el radio botón Modify......

para que aparezca la plantilla. En ella deberás editar los cambios pertinentes y si faltara algún campo lo debes adicionar con los botones de las herramientas, los mas importantes son:

El papel tapiz se agrega del menú Screen -Layout botón color, botón wallpaper y seleccionas la imagen en formato pict.

En el menú Object encontrarás las opciones para color de pluma, opciones de justificar, tipos de letra y otras opciones para los textos.

Una vez que terminaste de editar, salva tus cambios, ve al menú Program -Generate boton Generate y generarás tu screen (nombre.spr) que posteriormente correras del menú Run- Screen.

8) Por último debes recordar las extensiones de cada archivo:

| table | nombre.dbf |

| query | nombre.qpr |

| plantilla screen | nombre.scx |

| plantilla reporte | nombre.frx |

| screen generado | nombre.spr |

EL MODELO RELACIONAL

Al utilizar una base de datos se está tratando de modelar los datos y sus conexiones en un problema del mundo real. Para definir el modelo relacional se inicia con una definición de lo que es un modelo de datos en general.

Un modelo de datos es un sistema formal y abstracto que permite describir los datos de acuerdo con reglas y convenios predefinidos. Es formal pues los objetos del sistema se manipulan siguiendo reglas perfectamente definidas y utilizando exclusivamente los operadores definidos en el sistema, independientemente de lo que estos objetos y operadores puedan significar [Rivero].

Según el mismo autor, un modelo de datos tiene tres componentes que son:

Componentes:

-

Estructuras de datos: es la colección de objetos abstractos formados por los datos.

-

Operadores entre las estructuras: el conjunto de operadores con reglas bien definidas que permiten manipular a dichas estructuras.

-

Definiciones de integridad: es una colección de conceptos y reglas.

-

Que permite expresar que valores de datos pueden aparecer válidamente en el modelo.

En el manejo de bases de datos hay tres modelos de datos principales que son el jerárquico, permite modelar los datos en base a una jerarquización; el de red, donde los datos forman retículas; y el relacional basado en el concepto matemático de relación. Como modelo de datos el modelo relacional tiene las siguientes componentes:

-

Estructuras de datos: son los conceptos de relación, entidades, atributos y dominios.

-

Operadores: sus operadores incluyen los de actualización y la llamada álgebra relacional.

-

Definiciones de integridad: está dada por el concepto de llave, posibilidades de valores nulos y dos reglas de integridad.

ESTRUCTURAS DE DATOS DEL MODELO RELACIONAL

En el modelo relacional las estructuras de datos son los conceptos de relación, dominio, atributo y entidad.

Relación: denota una colección ó conexión entre objetos que tienen los mismos tipos de características o atributos.

Entidad: es un elemento de datos con un conjunto finito de atributos. También se le llama eneada por consistir de n valores, uno para cada atributo.

Atributo o característica, cada atributo tiene un dominio asociado.

Dominio es el conjunto de valores que puede tomar un atributo.

Las relaciones se representan por tablas donde las columnas son los atributos o características. En los renglones se almacenan los elementos de datos con sus valores para cada atributo. En el modelo relacional no se consideran ordenados los renglones. Una representación de una relación es indicar su nombre y entre llaves el conjunto de atributos. A esta representación también se le llama esquema de la relación.

Ejemplo:

Se tiene una relación llamada Alumnos cuyos atributos son:

Alumnos ={No.Cta,nombre-al,promedio,carrera}

También se tienen las relaciones cuyos esquemas son:

Materias ={Clave-mat,nombre-mat,grupo,carrera}

Evaluaciones ={No.Cta,Clave-mat,calificación}

Cada atributo tiene un dominio asociado. Los dominios son los conjuntos de los valores posibles.

Ejemplo:

Los dominios de los atributos de la relación Alumnos son:

Dominios:

-

DNo.Cta.={C1,C2,C3,C4,C5}

-

Dnombre-al={Nombres de los alumnos}

-

Dpromedio={0..10}

-

Dcarrera={física,matemáticas,biología}

DEFINICIONES DE INTEGRIDAD EN EL MODELO RELACIONAL

Los conceptos de definiciones de integridad para el modelo relacional son llave primaria y foránea, los valores nulos y dos reglas de integridad que se enuncian a continuación.

Dentro de los atributos debe haber uno o varios que sirvan para distinguir cada entidad en la relación. Es a lo que se llama llave primaria.

Ejemplo:

En la relación Alumnos anterior la llave primaria es

No.Cta.; en la relación Materias la llave es Clave-mat

y en Evaluaciones es la unión de No.Cta y Clave-mat.

Llave Foránea: hace referencia a una llave primaria en

otra relación. Una relación puede tener una o varias

llaves foráneas.

Ejemplo:

Los atributos No.Cta y Clave-mat son llaves foráneas

en la relación Evaluaciones.

Una relación puede tener varias llaves. La que se elige para

identificar a una relación se le llama llave primaria. En el modelo

relacional es el concepto de llave la única forma de encontrar una

entidad. Un valor nulo denotado por ``?'', proporciona la posibilidad de manejar situaciones como las siguientes:

1.- Se crea una eneada y no se conocen los valores de los atributos.

2.- Se agrega un atributo a una relación ya existente.

3.- Se usan para no introducir valores numéricos al hacer cálculos.

A fin de mantener la integridad a lo largo del tiempo en una base de datos relacional, se debe cumplir con algunas restricciones en cuanto a los valores de las llaves primarias.

Integridad de Relaciones : Ningún componente de la llave primaria puede tener valores nulos.

Integridad Referencial: Si se tiene una relación q con una llave primaria A de dominio D, y r otra relación con atributo A no llave. Entonces cualquier valor del campo de A en r debe ser:

i) nulo o,

ii) el valor de una llave primaria de la otra relación q donde se tiene la llave primaria sobre D.

OPERADORES DEL MODELO RELACIONAL

Los operadores del modelo relacional son de dos tipos: operadores de actualización de entidades y operadores del álgebra relacional.

Operadores de actualización

Para actualizar los valores de los atributos en las entidades se pueden efectuar las operaciones de agregar, borrar o modificar.

El manejo de llaves foráneas hace necesario establecer reglas que determinan como manejar las operaciones de actualización de relaciones para no introducir inconsistencias, a continuación se indican dichas reglas :

Reglas:

-

Reglas para agregar. Al insertar una entidad en una relación, el valor de un atributo que es llave foránea puede ser nulo, o algún valor del dominio de la llave primaria.

-

Reglas para borrar. Si se va a borrar una entidad en una relación r1 con cierta llave primaria y otra relación r2 tiene ese campo como llave foránea, hay 3 casos:

Casos de Borrado:

-

Borrado restringido. No se puede borrar una entidad en r1 que tenga entidades en r2 con el mismo valor como llave foránea.

-

Borrado encascada. Al borrar una entidad en r1 se borrarán todas las entidades en r2 con ese valor.

-

Borrado con nulificación. Al borrar la entidad en r1,a todas las entidades con igual valor en r2 se les pone el valor nulo.

Regla para Modificar.

i) Modificación en cascada : Al modificar una llave primaria en r1 se le cambian los valores correspondientes en r2.

ii)Modificación con nulificación : Al cambiar los valores de la llave primaria en r1 a los correspondientes en r2 se les pone el valor nulo.

Ejemplo :

Se tienen las relaciones:

| Alumnos | No.Cta. | Nombre-al | Promedio | Carrera |

| C1 | Suárez | 8 | física | |

| C2 | López | 9 | matemáticas | |

| C3 | Aguirre | 7 | física | |

| C4 | Cortés | 10 | biología | |

| C5 | Aguilar | 9 | biología |

| Materias | Clave-Mat | Nombre-Mat | Grupo | Carrera |

| M1 | Análisis | 101 | matemáticas | |

| M2 | Mecánica | 102 | física | |

| M3 | Zoología | 100 | biología | |

| M4 | Botánica | 103 | biología | |

| M5 | Topología | 104 | matemáticas | |

| M6 | Óptica | 105 | física | |

| M7 | Cálculo | 106 | matemáticas |

| Evaluaciones | No.Cta. | Clave-Mat | Calif. |

| C1 | M2 | 10 | |

| C1 | M6 | 6 | |

| C2 | M1 | 9 | |

| C2 | M5 | 9 | |

| C3 | M2 | 5 | |

| C3 | M6 | 9 | |

| C4 | M3 | 10 | |

| C5 | M3 | 10 | |

| C5 | M6 | 8 |

PRINCIPIOS MATEMATICOS DE LAS BASES DE DATOS RELACIONALES

Se presenta la definición de un modelo de datos en general, así como sus componentes principales. Se enuncian los componentes del modelo de datos relacional y como se aplican en las bases de datos relaciónales.

INTRODUCCIÓN

Las bases de datos relacionales surgen a partir de un artículo de Codd en 1970. Desde entonces es posible encontrarlas en todo centro de cómputo. Muchas aplicaciones y usuarios de bases de datos tienen a su alcance software para el manejo de bases de datos relacionales de muchas marcas comerciales. Los hay para computadoras personales, medianas y grandes.

Pocas veces se reflexiona en cual es el motivo de su éxito y por qué se ha popularizado tanto. Una de las causas principales es el modelo de datos matemático que lo respalda.

Progress

Una base de datos relacional que aprovecha la potencia del concepto Cliente/Servidor

En los próximos apartados detallamos las características principales:

| Cliente / Servidor : Desde hace muchos años PROGRESS dispone de esta característica en su base de datos, por lo que hoy en día sus usuarios pueden beneficiarse de la enorme experiencia que tiene la compañía en esta filosofía de trabajo. La filosofía cliente/servidor, consiste en repartir la carga del trabajo entre el servidor y las estaciones de forma que los procesos queden mucho más compensados y el tiempo de respuesta cuando existen gran número de usuarios concurrentes, baja considerablemente. Con la aparición de las estaciones de trabajo PC, máquinas con una magnífica relación rendimiento/precio, este tipo de arquitectura adquiere cada vez mayor sentido, siendo ésta una filosofía que en el mundo de la informática se considera indudablemente de futuro. | |||

| Multiplataforma: PROGRESS permite trabajar en un gran número de plataformas tanto en el cliente como en el servidor. SIE ha desarrollado sus aplicaciones intentando aprovechar toda la potencia de WINDOWS como cliente y en la parte del servidor el usuario podrá elegir entre el amplio abanico de posibilidades que le brinda PROGRESS. Entre otras, PROGRESS trabaja sobre las siguientes plataformas y sistemas operativos: PLATAFORMAS SIST. OPERATIVOS Alpha Unix SCO VAX AIX HP 3000 Unixware HP 9000 Windows NT AS 400 NOVELL PC

SUN

Esta característica unida a la política de reconocimiento de inversión de PROGRESS, garantiza a sus usuarios la inversión que hoy se realice, ya que si en un futuro, por crecimiento, por aumentar las exigencias informáticas o por cualquier otra causa, se desea cambiar la plataforma o el sistema operativo, el software y los datos de la compañía pueden pasar al nuevo entorno sin perder ninguna de sus prestaciones. | |||

| Multi base de datos: Cualquier producto desarrollado en PROGRESS puede almacenar la información además de la base de datos nativa que PROGRESS incorpora en otras como DB/2-400, ORACLE, etc... y vía ODBC a cualquier otra que admita este protocolo. Para ello sólo hay que recompilar la aplicación en el nuevo entorno. | |||

| Seguridad: PROGRESS gracias a un seguro sistema de transacciones, puede garantizar a sus usuarios la integridad de su información. Aquellas operaciones que afectan a varias entidades, y que pueden quedar interrumpidas por cualquier fallo del sistema, PROGRESS garantiza que o se realizan al completo o se restauran a la situación que se encontraban antes de empezar la transacción. Así pues no puede suceder como en otros sistemas que si a medio generar una factura se produce un corte en el suministro eléctrico, no se almacenen todas sus líneas, o sólo una parte de los apuntes o que todos los movimientos de stock no queden reflejados. | |||

| Copias increméntales: Ante cualquier problema que pudiera causar la pérdida de una base de datos, PROGRESS es capaz de reconstruir hasta el último movimiento completo realizado por los usuarios a partir de la última copia y reconstruyendo los movimientos gracias a un fichero en que va almacenando todas las operaciones de que se realizan. |

Una Base de Datos es, esencialmente, un conjunto de datos ordenados en filas y columnas que se cargan y se ven en un programa de Planilla de Cálculos. Cada dato esta compuesto por un grupo de informaciones llamadas campos; entonces podemos decir que una base de datos es un banco de informaciones ordenadas en filas y columnas. Los campos varían de acuerdo al rubro y el universo seleccionados.

Rubro: El rubro es la persona jurídica (Ej. una empresa) o persona física (Ej.. un individuo) de la que necesitamos saber un numero de datos. El rubro es muy variable ya que lo especifica el cliente de acuerdo a sus requerimientos. Están segmentados en distintas áreas: Económicos o por ingresos, Profesionales, Empresas e Individuos en general, Titulares de tarjetas de crédito, etc.

Universo: Es el área geográfica en la que Ud. busca el rubro seleccionado. Por ejemplo, si necesita los datos de empresas productoras de cereal de la Republica Argentina, se estará refiriendo como universo al total país de la Argentina, o sea a todas las empresas productoras de cereal de dicho país. Pero también podrá centralizarse solo en Capital Federal, Gran Buenos Aires, Interior del País, o mas específicamente: Podrá referirse a determinadas localidades de la Capital Federal, del Gran Buenos Aires o de las Provincias del Interior del País. Para centralizar aun mas la búsqueda, Ud. tiene la posibilidad de seleccionar los diferentes barrios, zonas, áreas, radios o calles de Capital o Gran Buenos Aires.

Campos:

Tomando como ejemplo una empresa tipo P y ME, tenemos los siguientes campos:

-

Razón Social.

-

Dirección.

-

Código Postal.

-

Numero de Teléfono.

-

Numero de Fax.

-

Facturación.

-

Cantidad de empleados.

-

Contacto. (nombres y apellidos de individuos de mayor jerarquía con sus cargos principales pertenecientes a la empresa. - Ej.: Propietario, Gerente General, Gerente de Marketing, Gerente de Sistemas, etc.)

Si lo que se busca son individuos los campos serán los siguientes (siempre dependiendo del tipo de base)

-

Nombre.

-

Apellido.

-

Dirección.

-

Código Postal.

-

Numero de Teléfono.

Potencial: Es la cantidad de datos que existen del rubro y universo seleccionados.

¿Base de datos Enlatada o a Medida?

Las Enlatadas, son bases cuyos datos pertenecen a los rubros mas utilizados por la mayoría de nuestros clientes. Pero esto no quita que Ud. no necesite ofrecer su producto o servicio a empresas y/o individuos fuera del contenido de las bases enlatadas. Todo lo contrario: Puede designar rubros y/o universos mas específicos, partiendo de un modelo de base enlatada. Pero además puede designar rubros, universos, campos y potenciales a la medida de sus requerimientos. Esto se denomina Base de Datos a Medida.

Ejemplo Práctico:

Rubro: Empresas de Informática y Resellers;

Universo: Total País y Exterior.

Campos: Razón Social, dirección, localidad, código postal, teléfono, fax y contacto.

Potencial: 3000 datos.

Esta base seguirá siendo Enlatada si Ud. nos pide variantes como:

Rubro: Resellers.

Universo: Total País.

O por ejemplo:

Rubro: Empresas de Informática.

Universo: Exterior.

En cambio, esta base será hecha a medida si Ud. nos pide:

Rubro: Empresas de Informática que vendan Computadoras.

El conjunto de todo forman una base de datos. Dentro de un volumen pueden existir varias bases de datos que se pueden interrelacionar.

CONSULTA Es una selección de información.

Una Base de Datos puede tener mínimo una tabla, puede tener un nombre la base y la tabla, las consultas y los informes. etc.

El nombre de la Base de Datos hace la diferencia dentro, los nombres de las consultas e informes. Internet es el mejor ejemplo de base de datos.

Una base de datos no es mas que un mantenedor de registros, es decir, un sistema cuyo propósito general es registrar y mantener información la que puede estar relacionada con cualquier cosa u objeto que sea significativo para la organización.

En un sistema de Base de Datos se distinguen 4 componentes:

Datos

Software

Hardware

Usuarios

1.- Datos: Los datos almacenados se dividen en una o más Bases de Datos. Por lo tanto, una Base de Datos es un recipiente de Datos almacenados y en general es Integrada como Compartida.

Integrada : Se entiende que la base de dato puede considerarse como una unificación de varios archivos de datos independientes de donde se elimina parcial o totalmente cualquier redundancia entre los mismos.

* se puede revisar que información existe.

*Redundancia = El mismo dato puede tener más de una base de datos.

* cuando hay archivos con diferentes llaves o estructuras de datos distintas va hacer difícil poder accesarlos porque corren bajo diferente ambiente.

Lo más recomendable es tener una base de datos única. Normalizando la aplicación en grandes archivos (normalización de datos)*(las dejamos depuradas).

* Eliminando la redundancia de datos en los archivos.

* optimización

* eliminar los datos que sean claves.

Compartida: Partes individuales de las Bases de Datos pueden compartirse entre varios usuarios distintos en el sentido de que cada uno de ellos puede tener acceso a la misma parte de la Base de datos y usarla con propósitos distintos. Tal compartimiento es en verdad consecuencia del hecho de que la base de Datos es integrada. (privilegio se puede dar por programa a de administración de red).

2.- Software: Entre las bases de datos físicas en sí, es decir, el almacenamiento real de datos y los usuarios existe un nivel de software que a menudo recibe el nombre de DBMS (Software de interfaz entre las bases de datos y usuario). Su objetivo es manejar todas las solicitudes formuladas por los usuarios y/o programas de acuerdo a una función general del DBMS, otro objetivo es proteger a los usuarios contra los detalles a nivel de hardware, es decir, el DBMS ofrece una visión a los usuarios que esta por encima del hardware y apoya las operaciones de este.

Ejemplo: Obtener el registro del empleado 205

SELECT * NOMBRE

FROM Xi (TABLA)

WHERE COD_EMPL = 205

EL DBMS VA A LA TABLA DE LA BASE DE DATOS LO BUSCA Y LO MUESTRA.

3.- HADWARE: Compuesto por volumen de disco, tambores, etc., donde esta residente la Base de Datos. Junto con los dispositivos asociados como unidades de control, canales, etc., ya que se asume que la Base de Datos es demasiado grande para localizarla en memoria.

4.- Usuarios: Existen 3 tipos de usuarios.

-

Usuario Final: Usa la Base de Datos realizando consultas, manutención etc., a través de un lenguaje de consulta, o a través de un programa mediante el lenguaje de consulta el usuario queda libre para poder hacer cualquier operación y mediante un programa el usuario queda restringido a lo que en este se estableció.

-

Segundo Usuario: Programador de aplicaciones, desarrolla los sistemas necesarios para permitir la posibilidad de comunicación o extensión de información desde la Base de Datos.

-

Administrador de la Base de Datos: Dentro de sus funciones podemos mencionar:

- Mantener en forma optima y eficiente la base de datos controlando procedimientos, instalaciones, procesos, etc. Realizando funciones de auditoria, manejando la seguridad de la Base de Datos. además de crear usuarios y accesos permitidos.

VENTAJAS:

-

Se evita la inconsistencia de la información.

-

Se evita la redundancia de la información, manteniendo integrada las Bases de Datos y bien definidas las tablas.

-

Evita la duplicidad de datos.

-

Los datos pueden ser compartidos por varias aplicaciones ovarios usuarios.

-

Se mantienen niveles de seguridad en los datos.

DESVENTAJAS:

-

Al perder o dañarse la base de datos se hace irrecuperable las tablas, informes, consultas, etc., que en ella existen.

-

Al tener una Base de Datos con demasiada información su acceso es lento ya que varios usuarios pueden estar haciendo uso de esta.

Datos persistentes: Son aquellos que mantienen la Base de Datos existiendo 2 tipos denominados Datos de Entrada y Datos de Salida .

Datos de Entrada: Se refiere específicamente a la información que entra al sistema por primera vez generalmente a través del teclado (o touch, screen), está información va ha alterar los datos persistentes por ende esta información no forma parte de la Base de Datos (Son parámetros para extraer información).

Datos de Salida: Es la información que se obtiene a través de la manipulación, puede ser conocida a través de consulta de usuario, programa o sistema.

ENTIDADES E INTERRELACIONES: Se define por entidad a cualquier objeto distinguible que pueda representarse en una Base de Datos.

RELACION: Correspondencia entre entidades en base a un atributo generalmente estas son bi-direccionales y se clasifican en 1a 1, 1 a N, N a 1, N a N.

ATRIBUTO: Es el calificador de la entidad.

registro = entidad

campo = atributo

** Las tablas tienen que tener los mismos atributos para poder relacionarse.

ENTIDADES Y CONJUNTO DE ENTIDADES

Una entidad es un objeto que existe y es distinguible de otros objetos.

ejemplo: Nombre ===> Tsantis ====> registro ====> entidad

Rut ===> 9.233.283-7 ====> campo ====> atributo

*Es una entidad ya que identifica únicamente a una persona en el universo.

*una persona es única en una base de datos.

*Un conjunto de entidades forman una tabla.

ENTIDADES QUE PUEDEN INTERRELACIONARSE

Un conjunto de entidades es un conjunto de entidades del mismo tipo. El conjunto de todas las personas que tienen una cuenta en un banco puede definirse como el conjunto de entidades clientes. También podríamos definir el conjunto de todas las cuentas de un banco como el conjunto de entidades de cuentas.

Los conjuntos de entidades no necesitan ser disjuntos Por ejemplo Es posible definir el conjunto de entidades de todos los clientes de banco, y el conjunto de entidades todos los empleados de un banco. Una persona puede ser una entidad empleado, una entidad cliente, ambas o ninguna de las dos. Ejemplo:

Dirección ====> Cliente

Posibles atributos del Conjunto de entidades Cta. Cliente son:

SALDO ====> CTA.CTE.

Nº ====> CTA.CTE.

MOVIMIENTO ====> CTA.CTE.

Para cada atributo hay un conjunto de valores permitidos llamados DOMINIO de ese ATRIBUTO.

Ejemplo El Dominio del ATRIBUTO Nombre >>Cliente podría ser el conjunto de todas las cadenas de texto de una determinada longitud, El Dominio del Atributo Saldo >>>Cta.Cte. Podría ser el conjunto de todos los enteros positivos. (el dominio se refleja en el atributo) Formalmente un atributo es una función que asigna un conjunto de entidades a un dominio. A sí cada entidad se describe por medio de un conjunto de pares.

DOMINIO: (Atributo, valor del dato) Un par para cada atributo del conjunto de entidades. Una entidad cliente determinada se describe por medio del conjunto. ejemplo: (calle, Alameda Nº 271) (Ciudad, Santiago) (Rut,101224-6) (Nombre, Carlos), lo cual significa que la Entidad describe a una persona llamada Carlos con rut 1012214-6, que vive en Santiago Alameda Nº 271.

INDEPENDENCIA DE LOS DATOS: Se habla Datos independientes cuando en una Base de Datos se puede alterar la estructura de almacenamiento o la forma de acceder los datos sin afectar gravemente la aplicación, se dice que la independencia de los datos es parte de los objetivos de la base de datos, y se puede definir como la inmunidad de las aplicaciones ante los cambios de estructura de datos (almacenamiento) y a la técnica de acceso, cabe señalar por ende que un sistema de Base de Datos no es recomendable tener aplicaciones dependiente de los datos.

Cada aplicación requiere de una lista diferente de los mismos datos. Es decir, ver como se puede utilizar la información.

ADMINISTRADOR DE BASE DE DATOS (DBA)

El DBA (Administrador de Base de Datos) debe tener libertad para modificar la estructura de almacenamiento o la técnica de acceso para adaptarse a cambios de requerimientos sin tener que modificar las aplicaciones ya existentes. Si las aplicaciones dependen de los datos tales cambios requerirán modificaciones en las aplicaciones ya existentes.

Ejemplos: De los tipos de modificaciones que podría realizar el DBA los cuales deberían ser inmune a las aplicaciones.

Representación de los Datos Numéricos: Esta asociado a su forma de representación interna, es decir, como se van a almacenar. Ejemplo: Formato Binario, empaquetado, etc.

Representación de datos de caracteres: esto podría ser almacenados en formato ASCII, ABCD, etc.

Unidades para Datos Numéricos: Esta asociado específicamente al cambio de unidades numéricas ejemplo: Pulgadas, Metros, Hectáreas, Cuadras, etc).

Codificación de los Datos: Esta relacionada a la estandarización de los datos propiamente tal, específicamente normalización. Ej. 1 amarrillo 2. soltero.

ARQUITECTURA DE UN SISTEMA DE BASE DE DATOS

La arquitectura de un sistema de base de datos se divide en 3 niveles comunes, nivel interno, conceptual y externo.

Nivel Interno: Es el más cercano al almacenamiento físico, es decir, es el que se ocupa de la forma como se almacenan físicamente los datos.

Nivel Externo: Es el mas cercano a los usuarios, es decir, es el que se ocupa de la forma como los usuarios reciben los datos.

Nivel Conceptual: Es el nivel de mediación entre los 2 anteriores:

externo (aplicaciones)

Conceptual (modelo,(entidad/relaciòn))

Interno (Hardware)

ARQUITECTURA DE UN SISTEMA DE BASES DE DATOS

Nivel Externo: Es el nivel del usuario individual, es decir, los usuarios pueden ser programadores en algunos casos usuarios finales, cada usuario dispone de un lenguaje y en el caso de un programador. Dispone de un lenguaje convencional. En el caso de un usuario final, será un lenguaje de consulta o un Lenguaje orientado hacia los usuarios. El punto importante de todos estos lenguajes es que debe incluir un sublenguaje de datos del cual estará inmerso o dentro de un lenguaje anfitrión, un lenguaje dado, cualquier va ha permitir el empleo de varios lenguajes anfitriones y varios sublenguajes para datos.

ejemplo:

| lenguaje VB o “C” | >>>>> | lenguaje anfitrión |

| Access | >>>>> | Sublenguaje. |

| DBSE | >>>>> | lenguaje arquitectónico |

| ASSIST | >>>>> | SUB-LENGUAJE. |

| SQL | >>>>> | sub-lenguaje. |

Nivel Conceptual: La vista conceptual es una presentación de toda la información contenida en la base de datos. Además puede ser muy diferente en la forma en que percibe los datos cualquier usuario final, es decir, debe ser un panorama de los datos. Tal como son y no como los percibe los usuarios. Debido a las limitaciones del lenguaje o bien al equipo que se esta utilizando.

El nivel conceptual se define mediante un esquema conceptual el cual incluye la definición de cada uno de los tipos de registros (entidades), además, el esquema conceptual no debe asociarse a representaciones de campos almacenados tales como punteros, índices, etc., si el esquema conceptual se desarrolla en forma independiente de los datos entonces el esquema externo definido en base al esquema conceptual será también independiente de los datos.

Nivel Interno: Representación de bajo nivel de toda la base de datos, se compone de varias ocurrencias, de varios tipos de registros, el nivel interno todavía esta aún paso del nivel físico ya que no se manejan los registros fijos. La vista interna se define a través de un esquema interno el cual no sólo define los diversos tipos de registros almacenados, si no, también especifica los índices asociados, representación de los campos almacenados, secuencia física de los registros, etc.

CORRESPONDENCIA ENTRE NIVELES

LA CORRESPONDENCIA ENTRE NIVEL EXTERNO Y NIVEL CONCEPTUAL: Es la que existe entre una determinada Vista Externa y la Vista Conceptual. La diferencia que puede existir entre estos dos niveles son similares a las que pueden existir entre la vista conceptual y la vista interna. Ejemplo: Los campos pueden tener distintos tipos de datos, los nombre de los campos y registros pueden diferir entre sí, pueden combinarse varios campos conceptuales para formar un campo externo.

CORRESPONDENCIA ENTRE EL NIVEL CONCEPTUAL Y EL NIVEL INTERNO: Es la que existe entre la vista conceptual y la vista interna especifica como se representan los registros y campos conceptuales, si se modifica la estructura de la Base de Datos, es decir, nivel interno, debe también modificarse la correspondencia para no variar el esquema conceptual.

Como se sabe el DBA es la persona que toma decisiones estratégicas y políticas con respecto a la información de la empresa, además de diseñar los aspectos técnicos necesarios para poner en práctica estas decisiones, es decir, será encargado del control general del problema a nivel técnico, además otras funciones podrían ser:

Definir el sistema conceptual y

Definir entidades y relaciones,

Definir el esquema interno, además, de decir como se representa la información en la base de datos.

Vinculación con los usuarios encargándose de la comunicación con estos, garantizando la disponibilidad de los datos y además describir los esquemas externos necesarios (aplicaciones).

SISTEMAS DE ADMINISTRACION DE BASES DE DATOS (DBMS)

Es un conjunto de programas que maneja todo el acceso a la Base de Datos , es decir :

1.- Un usuario solicita acceso empleando algún sub-lenguaje de datos.

2.- El DBMS interpreta la solicitud y la analiza.

3.- El DBMS inspecciona en orden el esquema externo de ese usuario, la correspondencia externa conceptual asociada, el esquema conceptual la correspondencia conceptual interna y la estructura de almacenamiento.

4.- El DBMS ejecuta las operaciones necesarias sobre la base de datos almacenados.

FUNCIONES ESPECIFICAS DEL DBMS

1.- Definición de Datos: Debe ser capaz de aceptar definiciones de datos (esquema externo, conceptual Interno y todas las correspondencias asociadas. en versión Fuente) y convertirla en una versión de objeto apropiada. Debe incluir componentes de procesadores de lenguajes para cada uno de los diversos lenguajes de definición de datos, además debe tener las definiciones en DBL (Lenguaje Definición de datos) para poder interpretar y resolver las solicitudes.

2.- Manipulación de Datos: Debe atender las solicitudes del usuario tales como eliminación, modificación, extracción etc., es decir, debe incluir un componente procesador de lenguajes de manipulación de datos (DML). En general las solicitudes en DML pueden ser planificadas y no planificadas.

EJEMPLOS

SOLICTUD PLANIFICADA: Es aquella que se estima con anterioridad antes de que sea ejecutada por primera vez y para estos casos el DBA debe garantizar un buen desempeño de estas solicitudes.

SOLICITUD NO PLANIFICADA: Es una consulta, cuya necesidad no estimo en el diseño físico de la BD puede no estar preparada ante este tipo de consultas y la mejor prueba para el DBMS es que pueda responder ante dicha solicitud con un buen desempeño.